Пользование браузером тор. Почему в России запретили VPN и Tor. У Tor нет никаких скрытых лазеек и бэкдоров

Содержание:

- Что делать пользователям

- Что такое Tor

- Метод борьбы 2. Интеллектуальная система анализа и блокировки трафика

- Запрет браузера

- Метод борьбы 3. Блокировка всех лишних сетевых протоколов

- Метод борьбы 4. Отключение страны от интернета

- Как пользоваться Тор-браузером

- Что заблокируют

- Метод борьбы 5. Штрафы

- Кто и что запрещает

- От поисковиков до App Store

- Как заблокируют

- Блокировка IP-адресов

- Как пользоваться браузером Тор

- Что такое TOR

Что делать пользователям

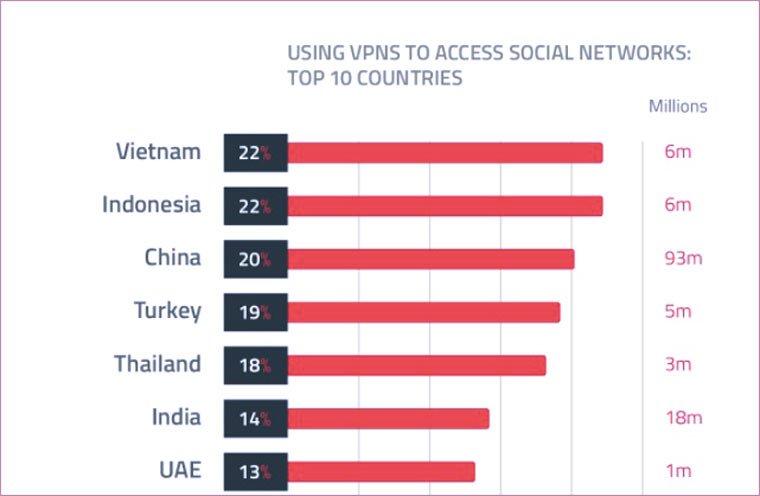

Опыт азиатских стран вроде Китая, где с 2003 года действует система фильтрации контента «Золотой щит», показывает, что ограничение работы средств для обхода интернет-блокировок не позволяет полностью ограничить доступ пользователей к VPN-сервисам, выходным узлам Tor и другим средствам проксирования трафика.

Клиенты VPN-сервисов до внедрения DPI-оборудования не заметят никаких изменений для себя. В отличие от сайтов с дистрибутивами программ, сам VPN заблокировать крайне сложно, для чего потребуется глубоко вникнуть в принципы работы каждого отдельного сервиса и структуру сети. Кроме того, VPN-сервис может оперативно реструктурировать сеть, и все потребуется делать заново. При этом процедура реструктуризации может быть автоматизирована — в этом случае провайдер VPN может создавать новые IP-адреса хоть каждую минуту. Для пользователей же это будет выглядеть как автоматическое обновление расширений.

Сейчас во всем мире множество VPN-сервисов, и постоянно появляются новые. Конкуренция на рынке VPN довольно высока, и заблокировать все средства для обхода за короткое время невозможно. К тому же все установочные файлы VPN-приложений пользователи смогут получать на форумах, по почте или в мессенджерах. По оценке главы «Роскомсвободы» Артема Козлюка, 80–90 % сервисов останутся доступными для россиян.

Кроме того, останется и, вероятно, будет развиваться возможность использования двойного VPN — когда пользователь подключается к серверу в одной стране (например, в Канаде), а оттуда — к серверу в другой (например, в Норвегии). Тогда конечный, норвежский сервис будет воспринимать российского пользователя как канадца и не будет применять блокировки из списка Роскомнадзора даже в случае, если оба VPN-сервиса будут исполнять российский закон.

Другой вариант — настроить собственный VPN, арендовав место на зарубежном хостинге, что потребует небольших денежных вложений. А в некоторых мобильных устройствах, например в смартфонах на Android, существует встроенная функция VPN, и в случае с предустановленными программами заблокировать какой-либо VPN-ресурс просто невозможно. Помимо этого, как отмечалось ранее, блокировки официально разрешат обходить корпоративным VPN, которыми пользуются сотрудники компаний.

Что такое Tor

Аббревиатура Tor расшифровывается как The Onion Router, то есть «Луковый роутер». Такое название может показаться нелепым для людей, которые не знакомы с понятием «луковой маршрутизации». Под ним понимается технология анонимного обмена информации с использованием стандартной компьютерной сети. Принцип работы системы основан на постоянном шифровании данных, во время передачи их от сервера к клиенту. Данные проходят через множество сетевых узлов, тем самым стирая следы, по которым можно было бы выйти на отправителя и получателя информации.

Благодаря Tor пользователи могут не беспокоиться о своей анонимности в интернете. Они получают возможность просматривать любую интересующую их информацию, тайно оставлять сообщения на сайтах, пересылать друг другу зашифрованные личные сообщения и делать многое другое скрытно ото всех. При помощи Tor можно с легкостью обойти все ограничения провайдера, наложенные на сайты.

Как можно понять, сайты в скрытой сети Tor никем не модерируются и не проверяются. Отправить жалобу на контент на них нельзя, а если это и сделать, то подобные действия ни к чему не приведут. Соответственно, в Tor можно найти, в том числе, запрещенную во всех странах информацию. Шокирующие, противозаконные, лишенные гуманизма и смысла материалы и услуги содержатся в сети Тор. Именно из-за этого она получила название «темный интернет». Сайты, созданные исключительно для доступа к ним через Tor, располагаются в доменной зоне.onion. Они не индексируются обычными поисковыми системами, и в них можно попасть только через анонимную сеть Tor.

Через любой компьютер можно просматривать информацию в сети Tor, но для этого требуется одноименный браузер, который распространяется бесплатно.

Метод борьбы 2. Интеллектуальная система анализа и блокировки трафика

В Китае вопросами интернет-цензуры озаботились еще в конце 90-х и в 2003 году создали «Золотой щит» для тотального контроля за информацией в интернете. С тех пор «Великий китайский фаервол» стал сложной и многофункциональной системой.

Благодаря уникальной технологии анализа трафика DPI (Deep Packet Inspection) «Золотой щит» умеет (не всегда) определять VPN/Tor трафик и блокировать канал связи по которому он передаётся и при этом делать исключения для владельцев лицензии на использование VPN от Министерства промышленности и информатизации.

Но эта технология несовершенна, как и весь «Золотой щит». С 2012 года периодически появляются новости о массовой блокировке VPN-провайдеров в Китае, но у местного населения до сих пор есть возможность посещать запрещённые сайты.

Дело в том, что через несколько дней после таких происшествий появляются сообщения о том, что кто-то из VPN-провайдеров уже придумал новый способ маскировки от DPI и снова работает.

Такая оперативность вполне оправдана. Ведь рынок в 90 миллионов китайских пользователей VPN (2014 год) стоит того, чтобы за него бороться.

Запрет браузера

В России можно законно пользоваться браузером Тор для анонимности в интернете. Закон, подписанный Президентом РФ в июле, вступил в силу 1 ноября 2017 года, но он обязует владельцев анонимайзеров и VPN-сервисов ограничить доступ пользователей к запрещенным на территории страны сайтам.

Глава Роскомнадзора заявил о том, что все крупные VPN-сервисы, работающие в России, готовы к сотрудничеству с государством и будут исполнять закон. Для контроля создана федеральная государственная информационная система.

При этом владельцы запрещенных сайтов выпустили инструкции, как обойти блокировку, если Tor или Opera VPN будут недоступны. Предоставить доступ к запрещенным платформам могут и мелкие VPN-сервисы.

К борьбе с последними подключена полиция, которая имеет полномочия отправлять запросы в Роскомнадзор с целью определения провайдеров, предоставляющих доступ к VPN.

После определения таких провайдеров им вынесут требования о подключении к ФГИС. Владельцам анонимайзеров придется заблокировать доступ пользователей к запрещенным сайтам. При отказе произойдет блокировка сервиса.

Поэтому на вопрос о том, можно ли пользоваться Тор Браузером, ответ очевиден: да. Запреты касаются только владельцев подобных сервисов.

Существующие инциденты

Использовать Тор Браузер не запрещено, но арест Дмитрия Богатова 10 апреля стал для сообщества неожиданностью. Обвинения выдвинуты за организацию несогласованной акции протеста. Следствие считает, что пользователь агитировал жителей страны выходить на улицы и требовать изменений.

Дмитрий Богатов был владельцем узла Тора, который находился на его компьютере. Этим воспользовался другой человек, написавший сообщение с призывами к протестам на улицах. IP этого пользователя отследили, но анонимайзер скрыл информацию об авторе сообщения.

Наказания Дмитрий не избежал, что стало поводом для его поддержки любителями анонимного интернета. При этом иметь собственный выходной узел небезопасно. Подобный вклад в развитие Тор имеет риски, которых можно избежать, если не регистрировать выходной узел в той стране, где пользователь находится на самом деле.

Другие страны

Запрет использования браузера Тор актуален и для других стран, среди которых Нигерия, Эфиопия и Казахстан.

В каких странах запретят браузер после предугадать невозможно, но причины этих блокировок очевидны:

- Гибкая система обхода заблокированных сайтов делает их доступными для каждого.

- Работу браузера нельзя запретить юридически.

- Тор используется для нарушения законодательства.

При этом пользователи сети Тор не обладают полной анонимностью в интернете. Спецслужбы смогут перехватить этот трафик и привлечь человека к ответственности за нарушение закона.

Метод борьбы 3. Блокировка всех лишних сетевых протоколов

Такой метод применяется в закрытом и консервативном Туркменистане, где IT-инфраструктуре и связь с внешним миром уделяется минимум внимания (в отличии от Китая), а уровень интернет-цензуры лишь совсем немного уступает Северной Корее. В абзац ниже трудно поверить, но информацию в нем подтверждают сразу несколько источников.

Из комментариев на linux.forum.org, habrahabr.ru и сайте «Роскомсвободы» можно выяснить, что в Туркмении в последние месяцы у некоторых пользователей тупо не работают множество сетевых протоколов необходимых для работы VPN и прочих анонимайзеров: OpenVPN, PPTP, L2TP, IPsec, Tor. А некоторые провайдеры заблокировали SSH и HTTPS

.

Метод борьбы 4. Отключение страны от интернета

Нет интернета — нет Vpn и Tor;-) Такой метод пока применяется только в Северной Корее, где для доступа во всемирную паутину нужны веский повод и личное разрешение главы государства, а для широких масс предусмотрена внутренняя сеть Кванмён.

А можно ли вот так просто взять и отключить от интернета страну, в которой уже есть десятки миллионов интернет пользователей?

Такой случай был 27-28 января 2011 года в Египте (население страны около 80 миллионов, проникновение интернета на тот момент 25%). Правительство просто поочередно позвонило всем провайдерам интернета и мобильной связи с просьбой отключить интернет.

На графике времени исчезновения из сети египетских провайдеров наглядно видно, что весь процесс занял около полутора часов

. В рабочем состоянии остался только один провайдер, который обеспечивал работоспособность фондовой биржи и серверов для государственных нужд.

Также случаи внезапного временного отключения целой страны от интернета имели место быть в Ливии, Сирии (результат хакерской атаки на крупнейшего провайдера страны) и Судане.

Как пользоваться Тор-браузером

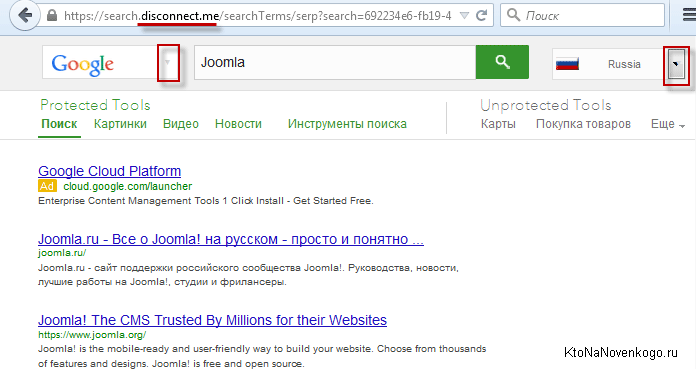

При первой загрузке браузера вам тут же предлагается использовать для поиска анонимайзер

по адресу disconnect.me. Собственно, именно этот сервис и будет использоваться как « » в этом браузере (изменить сие можно в настройках), Т.е. при вводе запроса на вновь открытых вкладках браузера или при его вводе через адресную строку на любой вкладке будет открываться анонимизатор disconnect.me с результатами поиска.

Поиск же ведется фактически Гуглом (можно выбрать из настроек в верхней панели сервиса — см. скриншот ниже), но никаких следов того, кто именно вел поиск, не остается (помните я писал про то, что , но на самом деле окончательно ничего удалить нельзя, поэтому тем кто озабочен анонимностью нужно помнить об этом).

Не забудьте также выбрать и язык поиска

(в верхней панели окна disconnect.me справа), ибо благодаря анонимазатору Google не сможет распознать предпочитаемый вами язык автоматически. Хотя, выбирая, например, русский вы в какой-то мере приоткрываете завесу тайны вашего инкогнито для этой поисковой системы. Но тут нужно идти на компромисс — либо удобство, либо паранойя.

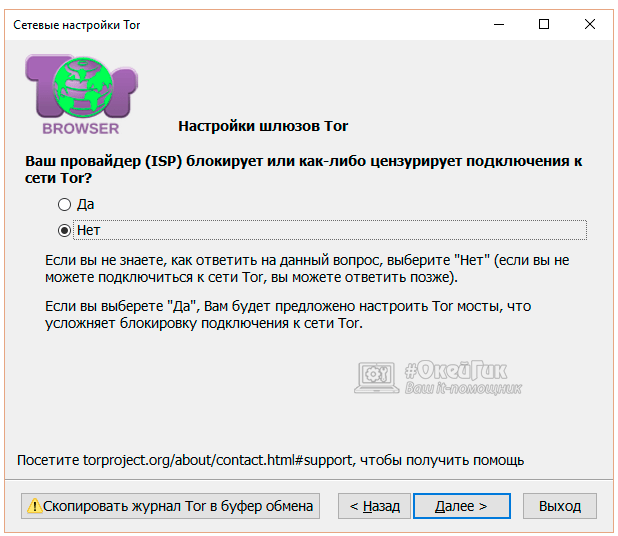

Лично я выбрал вариант «Нет», ибо удобство для меня важнее, да и не владею я кроме русского никакими другими языками. Увы и ах.

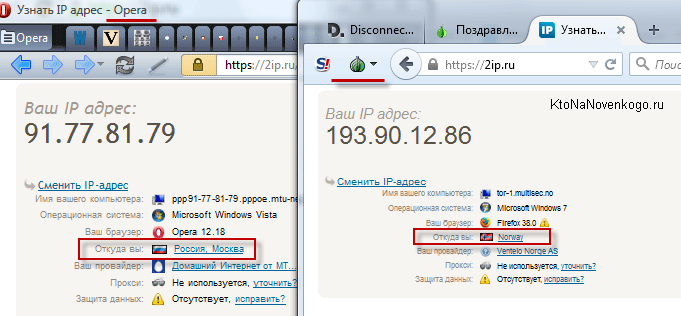

Кстати, можете сами проверить

, что вас действительно «зашифровали». Для этого достаточно будет зайти из любого другого браузера на сайт, а потом тоже самое сделать из-под Тора. Как видите, TOR подменяет (я стал знойным норвегом) и это только малая толика защиты вашей анонимности.

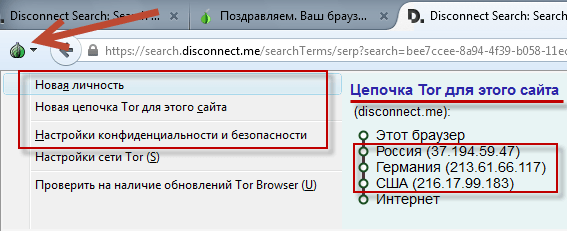

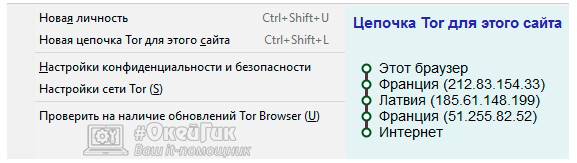

Кстати, если кликнуть по луковице слева от адресной строки, то можно будет увидеть ту самую цепочку из трех узлов (прокси), которая отделяет ваш компьютер от того сайта, куда вы заходите (про луковичную маршрутизацию я писал чуть выше):

При желании эту цепочку узлов можно поменять. Можно поменять и вашу «выдуманную браузером личность», если текущая вам не по вкусу. Правда, при этом будут закрыты все открытые в Tor вкладки и он будет автоматически перегружен.

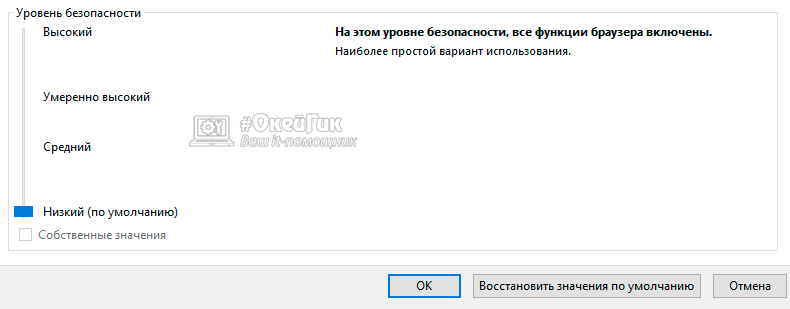

Тут же можно будет получить доступ к настройкам безопасности

:

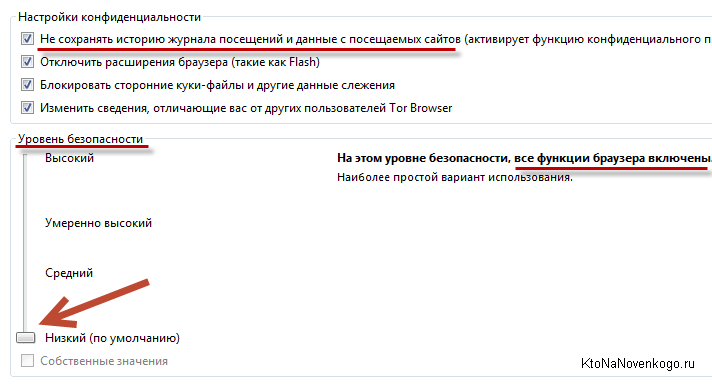

По умолчанию, все настройки конфиденциальности (анонимности включены), но уровень безопасности находится на самом низком уровне по причине того, что только в этом случае вам будут доступны все функции этого браузера

. При установке настроек безопасности Тор-браузера в положение «высокий» целая куча функций браузера будет доступна только после принудительной их активации (т.е. по умолчанию все отключено). Для меня это перебор, поэтому я оставил все как и было, но вы можете выбрать что-то посередине (компромисс).

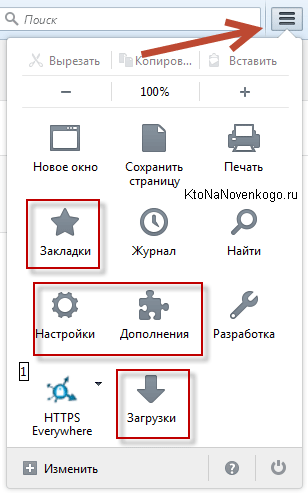

В остальном же Tor Browser похож на Mozilla Firefox

, ибо по сути собран на его основе. Это хорошо будет видно, когда вы зайдете в настройки (кликнув по кнопке с тремя горизонтальными чертами в правом верхнем углу):

Удачи вам! До скорых встреч на страницах блога сайт

Вам может быть интересно

История поиска и просмотров в Яндексе — как ее открыть и посмотреть, а при необходимости очистить или удалить

История поиска и просмотров в Яндексе — как ее открыть и посмотреть, а при необходимости очистить или удалить

Инкогнито — что это такое и как включить режим инкогнито в Яндекс браузере и Гугл Хроме

Инкогнито — что это такое и как включить режим инкогнито в Яндекс браузере и Гугл Хроме

Как сделать главную страницу Яндекса или Гугла стартовой, а также любую страницу (например, эту) установить как домашнюю

Что заблокируют

Новым законом устанавливается запрет на использование информационных систем и программ для получения доступа к интернет-ресурсам, заблокированным в России. Под действие закона попадают не только прокси- и VPN-сервисы, но и анонимные сети, такие как Tor и I2P. Кроме того, документ запрещает поисковым системам вроде Google и «Яндекс» выдавать ссылки на заблокированные ресурсы.

Однако на этом список доступных к ограничению ресурсов не заканчивается, поскольку сайты, размещающие информацию о средствах обхода блокировок, неоднородны. К ним можно отнести любые ресурсы со списками VPN-сервисов и даже магазины приложений, включая App Store и Google Play. Под запрет могут попасть и программные платформы типа операционных систем и их технические порталы, например портал техподдержки Microsoft, описывающий настройку VPN в различных версиях Windows. Возможно и ограничение работы популярных браузеров, предлагающих встроенные способы обхода блокировок. Подобные опции в различных вариантах доступны в Opera, Chrome или Safari. Списки VPN-сервисов и инструкций по их настройке также распространяются по социальным сетям и мессенджерам.

При этом законом предусмотрено исключение для собственных VPN компаний, если эти средства доступны только сотрудникам. В свою очередь, интернет-омбудсмен при президенте Дмитрий Мариничев, назвавший законопроект «безумием», отметил невозможность отделить VPN, используемый в коммерческих целях, от VPN, используемого для обхода блокировок.

Метод борьбы 5. Штрафы

Некоторые страны применяют блокировку серверов по IP и фильтрацию трафика совместно с легким психологическим давлением.

В августе 2016 года появилась новость о том, что в ОАЭ за использование VPN теперь будут назначать тюремные сроки и штрафовать на сумму до полумиллиона долларов. Но о реальном применение этого закона информации найти не удалось.

В феврале 2017 года в Китае началась массовая 14-месячная кампания против VPN, а в марте были введены штрафы в размере до 15 тысяч юаней ($2000) за использование этой технологии без государственной лицензии. Как они будут штрафовать 100 миллионов человек представить несколько затруднительно:-)

Кто и что запрещает

Несколько слов о запретителях и том, что они в очередной раз пытаются запретить.

Юридическая ответственность

Разумеется, многих терзает вопрос — законно ли вообще использовать Tor Browser в России после 1 ноября 2017 года? Теоретически — да, ведь закон не запрещает быть анонимом, а браузер сам по себе не является средством предоставления доступа к запрещённым в РФ ресурсам для третьих лиц. И скорее всего так и будет, во всяком случае в ближайшем будущем.

Но всё-таки, постараемся предположить худший вариант — допустим, вы чем-то мешаете «влиятельным людям», и они просто ищут повод, за что бы вас наказать. В таком случае можно предположить, что запущенный Tor -браузером ретранслятор Tor-сети может трактоваться как программа, участвующая в предоставлении доступа к запрещённым в РФ ресурсам кому-то кроме вас. Если всё это каким-то образом сможет быть протащено в суд, включая 30-дневный срок предупреждения и доказательство того, что вы — оператор поисковой системы, то всё что грозит физическому лицу, это административный штраф в 5000 рублей.

Сумма заметная, но вовсе не фатальная, что ещё больше снижает вероятность подобного применения закона против отдельных граждан, использующих TorBrowser и другие аналогичные программы. Для должностных и юридических лиц суммы более впечатляющие, но это нас не интересует, подробности можно найти в соответствующем законопроекте .

Итак, мы выяснили, что нам по-прежнему не грозит ничего страшного за использование Tor Browser . Теперь давайте разберёмся, как можно обойти запрет, запрещающий обходить запрет!

От поисковиков до App Store

Если с анонимайзерами и VPN, которые находятся в России, вряд ли возникнут проблемы, то подобные сервисы, находящиеся за рубежом, по мнению экспертов, могут отказаться выполнять предписания российского ведомства, ведь им не страшна блокировка в России. А разработчики Tor прямо провозглашают анонимность своим принципом, так что с их стороны не стоит ожидать сотрудничества с государственными органами.

РИА Новости

Помимо работы с провайдерами и владельцами сервисов, новый закон коснётся также и поисковых систем, которые действуют в России. Они будут обязаны удалять из поисковой выдачи ресурсы и программное обеспечение, которые позволяют заходить на заблокированные ресурсы. В случае отказа их также ждут блокировки. А из сервисов Google Play и App Store удалят программное обеспечение для обхода запретов — это новый закон тоже позволяет сделать.

31 октября Роскомнадзор заявил, что уже закончено тестирование системы, которая позволяет владельцам VPN и анонимайзерам блокировать доступ к сайтам, запрещённым в России. В тестировании приняли участие ряд российских компаний: «Яндекс», «Лаборатория Касперского», Opera Software AS и Mail.Ru Group.

В «Лаборатории Касперского» ответили на запрос RT о результатах тестирования. По словам представителей компании, функции защитных решений «Лаборатории Касперского», распространяемых на территории РФ, полностью соответствуют и будут соответствовать законам страны.

Там отметили, что закон запрещает обеспечение доступа к определённым сайтам через VPN, но не саму технологию или сервис. Ряд программ «Лаборатории Касперского» содержат функцию VPN. В компании рекомендуют использовать её для обеспечения конфиденциальности и защиты от перехвата данных, например при использовании открытых сетей Wi-Fi в кафе, аэропортах или отелях.

Как заблокируют

Анонимайзеры и VPN-сервисы можно блокировать двумя способами — по IP-адресам или по типу трафика.

В случае использования первой технологии, уже опробованной в России, Роскомнадзор внесет в реестр все доменные имена и IP-адреса официальных сайтов VPN-сервисов, на которых можно приобрести продукт. Также по IP можно блокировать публичные серверы Tor, к которым подключаются пользователи.

Для использования второй технологии необходимо установить на сети всех операторов DPI-оборудование для глубокого анализа трафика, которое способно определять VPN-трафик и отличать его от иного зашифрованного HTTPS-трафика. DPI-оборудование достаточно дорогое, поэтому с учетом большого количества операторов в России на применение этой технологии придется затратить много времени и средств. Этот метод уже опробован в Китае, где идет постоянная гонка вооружений между властями и разработчиками.

Блокировка IP-адресов

В некоторых соседних с РФ странах уже вступили в силу законы о блокировке доступа к VPN и Tor. В частности, на такие меры пошли правительства Беларуси и Казахстана. В этих странах блокировка осуществляется с помощью интернет-провайдеров, которые вычисляют необходимые IP-адреса и просто блокируют их. В Беларуси и Казахстане есть так называемые «черные списки», куда входят IP-адреса VPN-серверов, входных узлов Tor и даже адреса сайтов, на которых описываются способы обхода блокировки. Эти списки отправляются провайдерам, которые в свою очередь блокируют их. Кому-то такой подход может показаться бессмысленным. Возможно, так оно и есть, ведь вместо заблокированных публичных узлов появляются новые, но на популярность этих сервисов блокировка все же немного сказывается.

Согласно статистике скачиваний и установок Tor, его популярность сократилась. Если в 2015 году число подключений к анонимной сети без внесения каких-либо изменений в настройки составляло 9000 в сутки, то после блокировки их стало в 3 раза меньше.

Но зато после принятия решения о блокировании доступа публичным IP-адресам Tor, пользователи стали все чаще пользоваться так называемыми мостами, имеющими IP-адреса, не внесенные в список запрещенных. Причем число таких мостов стало постоянно увеличиваться. До принятия закона о блокировке через мосты подключались к сети только несколько сотен человек, то после введения в действие закона ежедневное число таких подключений выросло до 2000. Но даже несмотря на такую статистику, даже от такого метода блокировки все равно есть толк, потому что менять узлы и вообще вносить какие-либо изменения в браузер Tor под силу не каждому пользователю. Большинство среднестатистических юзеров даже боится установить на свой компьютер новую программу или расширение в свой браузер, не говоря уже об использовании Tor или VPN-сервисов.

Если же почитать общее число пользователей анонимного веб-обозревателя в Беларуси до и после блокировки, то даже с увеличением числа пользователей, работающих через мосты, разница составляет порядка 4000. Так что как видим, метод все равно дает свою эффективность. Некоторые люди не знают, как обойти блокировку, другие же не хотят заморачиваться с настройками. Но есть и такие, которые просто боятся, что их отследят и накажут за посещение запрещенных сайтов.

В мире существует еще как минимум 4 способа, которые используются в разных странах для полной или частичной блокировки доступа к Tor или VPN. Более подробно о них читайте в нашей следующей статье.

Здравствуйте, уважаемые читатели блога сайт. Наверное вы знаете, что любые ваши действия в сети (просматриваемые страницы сайтов, скачиваемые файлы, просматриваемые видео) можно отследить, причем с совершенно разных мест (обратившись к интернет-провайдеру, покопавшись в вашем компьютере или поискав в логах тех сайтов, которые вы посещали). Анонимность в сети

существует только если не начать «глубоко копать».

Есть некоторые решения «проблемы оставления следов», которые мы уже рассмотрели. Например, можно и тогда не будут сохраняться на вашем компьютере следы ваших посещений. Или, например, при блокировке доступа к каким-то сайтам (например, чтобы входить в Контакт или Одноклассники с рабочего компьютера).

Но существует гораздо более всеобъемлющее решение — это так называемый TOR

. По сути, это программное обеспечение, которое с очень высокой долей вероятности позволяет скрыть от посторонних глаз все, что вы делаете и делали в интернете. Вот как раз на основе этой технологии и работает Тор Браузер

, о котором сегодня и пойдет речь. По сути, он облекает сложную технологию в доступную любому пользователю интернета оболочку обычного с виду браузера, пользоваться которым умеют все. Но начинка у него необычная…

Как пользоваться браузером Тор

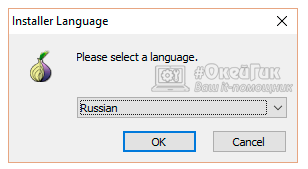

Начать использовать Tor довольно просто, для этого необходимо скачать Tor Browser из обычного браузера и установить его. Устанавливается Tor следующим образом:

Когда браузер Tor будет установлен на компьютер, его необходимо правильно настроить для работы в анонимной сети. Запустите Тор через ярлык Start Tor Browser.exe из папки, куда он был установлен. Далее необходимо установить первичные параметры. Это можно сделать автоматически, нажав «Соединиться» в открывшемся окне, но работает такой способ не всегда.

Если автоматически подсоединиться к сети Tor не получилось, можно выбрать пункт «Настроить» и самостоятельно установить необходимые параметры. Процесс ручной настройки Тора также довольно простой, нужно будет ответить на 2 вопроса:

Когда ответы будут выбраны, браузер Тор вновь попробует произвести автоматическую настройку по полученным данным. Это может занять пару минут, после чего Tor запустится.

Обратите внимание: Браузер Тор выполнен на основе Firefox.

Чтобы окончательно убедиться, что компьютер теперь находится в анонимной сети, нужно нажать на кнопку «Проверка интернет-настроек Tor».

Если откроется страница, на которой написано, что браузер использует Tor, значит, все настроено верно, и программой можно пользоваться для анонимного доступа к ресурсам.

Важно:

В браузере Tor можно смотреть цепочку, по которой достигается анонимность пользователя. На любой странице нажмите на значок с зеленой луковицей слева от адресной строки

Откроется всплывающее меню, где видно, по какой цепочке проходит запрос от компьютера к конечному серверу.

Для достижения максимальной конфиденциальности, в Tor предусмотрены 4 уровня безопасности. По умолчанию браузер выставляет минимальный, но при желании можно изменить данный параметр. Для этого нужно нажать на зеленую луковицу слева от браузерной строки и выбрать пункт «Настройки конфиденциальности и безопасности».

Откроется новое окно, где можно ползунком отрегулировать уровень безопасности от низкого до высокого. Около каждого из вариантов написано, чем они отличаются, и какие функции они выключают. Чем более высокий уровень безопасности, тем хуже различные плагины и сервисы будут работать в браузер, а контент на сайтах отображаться.

Для базового использования браузера Тор достаточно низкого уровня безопасности.

Что такое TOR

Я вовсе не хочу загружать вас техническими терминами и понятиями, которые, по большому счету, будут лишними. Просто буквально в двух словах (на пальцах) обрисую принцип работы технологии Тор и построенного на ее основе Tor Browser. Это знание позволит вам понять, что стоит ждать от этого ПО, какие сильные и слабые стороны у него есть, чтобы уже осознано применять его для своих нужд.

Итак, изначально все это варилось в одном из военных ведомств США. Зачем им это было нужно история умалчивает, но в начале двухтысячных зачатки технологии Тор были совершенно неожиданно выложены в общий доступ. Причем были открыты исходные коды и это ПО попало в статус свободно распространяемого. Что это значит? И насколько можно доверять такому «подарку»?

Вопрос справедливый, но доверять можно именно по причине открытости кода этой технологии. Дело в том, что с тех пор (за полтора десятка лет) эти программные коды изучили (и вносили изменения) сотни, если не тысячи смыслящих в этом людей и никаких «закладок» и «потайных дверей» найдено не было. Там, где речь идет о безопасности

(в нашем случае передаче и хранении информации), лучше работать именно с открытым ПО (программным обеспечением).

Кстати, именно поэтому при выборе п , а для . Просто они относятся к разряду свободного ПО и их код проверяли тысячи грамотных специалистов. Так как-то спокойнее, ибо храню много паролей от сервисов завязанных на деньги и потерять их было бы очень накладно.

Замечательно, не правда ли? Я понимаю, что таким образом люди могут прикрывать свои темные делишки. Не без этого, конечно же. Но общая идея Тора все же светлая — обеспечить пользователю интернета реальную свободу в виде полной анонимности. Например, в каких-то странах может быть не обосновано блокирован доступ к каким-то ресурсам, а Тор Браузер позволит эти препоны обойти и не понести наказания за данное нарушение, ибо не узнают, что вы это делали (или не докажут). Но не суть…

Как работает TOR

? Это называют луковичной маршрутизацией. Смотрите. Существует сеть узлов принадлежащих приверженцам этой технологии. Для передачи данных используются три произвольных узла. Но какие из них? А этого как раз никто и не знает.

Тор браузер отправляет пакет первому узлу, причем в нем находится зашифрованный адрес второго узла. Первый узел знает ключ для шифра и, узнав адрес второго, переправляет туда пакет (это как у лука сняли первый слой). Второй узел, получив пакет, имеет ключ для расшифровки адреса третьего узла (сняли еще один слой с лука). Таким образом, со стороны не возможно понять, какой именно сайт вы в итоге открыли в окне своего Tor Browser.

Но обратите внимание, что шифруется только путь

(маршрутизация), а само содержимое пакетов не шифруется. Поэтому для передачи секретных данных лучше будет их предварительно зашифровать (хотя бы в упомянутом выше ТруКрипте), ибо возможность их перехвата (например, с помощью снифферов) существует

Кроме этого у данной технологии есть еще несколько недостатков

(или особенностей):

- Интернет-провайдер (или кто-то еще, кто следит за вашим трафиком) может понять, что вы используете Тор. Что именно вы смотрите или делаете в сети он не узнает, но иногда сам факт знания того, что вы что-то скрываете, может иметь последствия. Учтите это и по возможности изучите способы усиления маскировки (а они существуют), если для вас это критично.

- В сети TOR используется не специальное скоростное оборудование, а, по сути, обычные компьютеры. Отсюда выплывает и еще один недостаток — скорость

передачи информации в этой секретной сети может существенно различаться и иногда ее бывает явно недостаточно для, например, просмотра медиа-контента.