Вирус шифровальщик зашифровал файлы на компьютере, что делать, как вылечить и как исправить

Содержание:

- Кардинальное решение проблемы

- Разновидности вирусов и немного истории

- Вирус-шифровальщик как вылечить и расшифровать файлы и можно ли это сделать

- Заражение компьютера

- Вирус зашифровал файлы на компьютере windows 10, что делать, как вылечить и как исправить

- Вместо послесловия

- Как избавиться от вируса шифровальщика файлов

- Первое средство для устранения угрозы

- Пленных не брать, незашифрованных не оставлять

- Что такое вирус-шифровальщик

- Как расшифровать файлы и удалить вирус

Кардинальное решение проблемы

Как уже понятно, большинство современных методик положительного результата при заражении подобными вирусами не дает. Конечно, если есть оригинал поврежденного файла, его можно отправить на экспертизу в антивирусную лабораторию. Правда, весьма серьезные сомнения вызывает и то, что рядовой пользователь будет создавать резервные копии данных, которые при хранении на жестком диске тоже могут подвергнуться воздействию вредоносного кода. А о том, что во избежание неприятностей юзеры копируют информацию на съемные носители, речь не идет вообще.

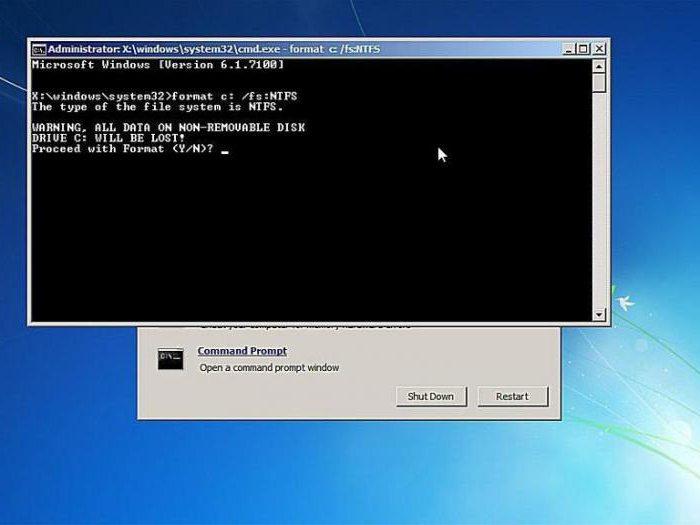

Таким образом, для кардинального решения проблемы вывод напрашивается сам собой: полное форматирование винчестера и всех логических разделов с удалением информации. А что делать? Придется пожертвовать, если не хотите, чтобы вирус или его самосохраненная копия активировались в системе вновь.

Для этого не стоит использовать средства самих Windows-систем (имеется в виду форматирование виртуальных разделов, поскольку при попытке доступа к системному диску будет выдан запрет). Лучше применять загрузку с оптических носителей вроде LiveCD или установочных дистрибутивов, например созданных при помощи утилиты Media Creation Tool для Windows 10.

Перед началом форматирования при условии удаления вируса из системы можно попытаться произвести восстановление целостности системных компонентов через командную строку (sfc /scannow), но в плане дешифрования и разблокировки данных это эффекта не даст. Поэтому format c: — единственно правильное возможное решение, нравится вам это или нет. Только так и можно полностью избавиться от угроз этого типа. Увы, по-другому – никак! Даже лечение стандартными средствами, предлагаемыми большинством антивирусных пакетов, оказывается бессильным.

Разновидности вирусов и немного истории

В основном угрозы этого типа, в частности самый опасный вирус-шифровальщик No_more_ransom, классифицируются не только как инструменты шифрования данных или блокировки доступа к ним. На самом деле все такие вредоносные приложения относятся к категории вымогателей. Иными словами, злоумышленники требуют определенную мзду за расшифровку информации, считая, что без начальной программы произвести данный процесс будет невозможно. Отчасти так оно и есть.

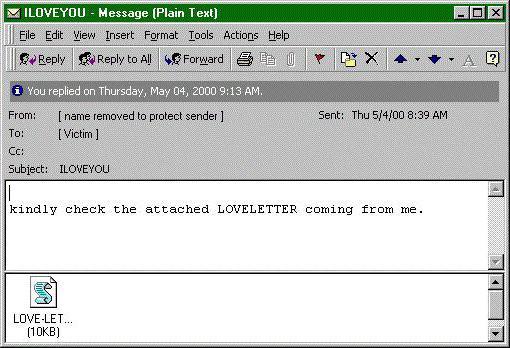

Но, если копнуть в историю, можно заметить, что одним из самых первых вирусов этого типа, правда, не выставлявшего требования по деньгам, был печально известный апплет I Love You, который полностью зашифровывал в пользовательских системах файлы мультимедиа (в основном музыкальные треки). Расшифровка файлов после вируса-шифровальщика на тот момент оказывалась невозможной. Сейчас именно с этой угрозой бороться можно элементарно.

Но ведь и развитие самих вирусов или используемых алгоритмов шифрования на месте не стоит. Чего только нет среди вирусов – тут вам и XTBL, и CBF, и Breaking_Bad, и paycrypt@gmail.com, и еще куча всякой гадости.

Вирус-шифровальщик как вылечить и расшифровать файлы и можно ли это сделать

Как утверждается, после оплаты хакеры активируют дешифровку через удаленный доступ к своему вирусу, который сидит в системе, или через дополнительный апплет, если тело вируса удалено. Выглядит это более чем сомнительно.

Хочется отметить и тот факт, что в Интернете полно фейковых постов о том, что, мол, требуемая сумма была уплачена, а данные успешно восстановлены. Это все ложь! И правда – где гарантия, что после оплаты вирус-шифровальщик в системе не активируется снова? Понять психологию взломщиков нетрудно: заплатил один раз – заплатишь снова

А если речь идет об особо важной информации вроде специфичных коммерческих, научных или военных разработок, обладатели такой информации готовы заплатить сколько угодно, лишь бы файлы остались в целости и сохранности

Заражение компьютера

Если вы стали одним из тех несчастных, кому пришлось на практическом опыте испытать негативные последствия вмешательства вируса, вы не станете сомневаться в том, что полезно собрать и впоследствии систематизировать информацию относительно того, как предотвратить заражение компьютера.

Вирусы появились сразу же, как только появилась компьютерная техника. С каждым годом разновидностей вирусов становится всё больше и больше, поэтому пользователю легко уничтожить только тот вирусоноситель, который уже давно известен, и найден стопроцентный метод его уничтожения.

Гораздо сложнее пользователю вести «борьбу» с вирусоносителями, которые только появляются в сети или сопровождаются полномасштабными разрушительными действиями.

Вирус зашифровал файлы на компьютере windows 10, что делать, как вылечить и как исправить

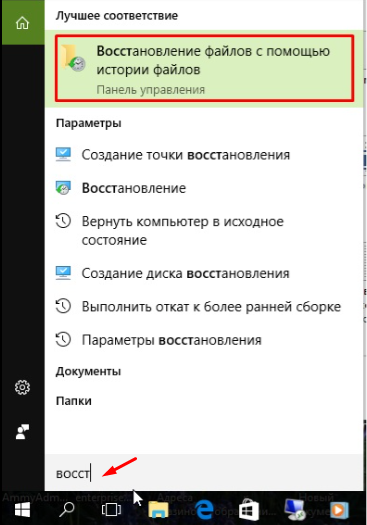

Вот до чего наши «горе-хакеры» еще пока не успели добраться. Последняя линия обороны. Присутствует только в Windows10, не проверял еще, но думаю в «семерке»и «восьмерке» этой новой замечательной функции нет. Заметил ее недавно. Это действительно новая и замечательная функция. В поисковой строке бьем слово «восстановление»

В панели управления оснастка «восстановление файлов с помощью истории файлов»

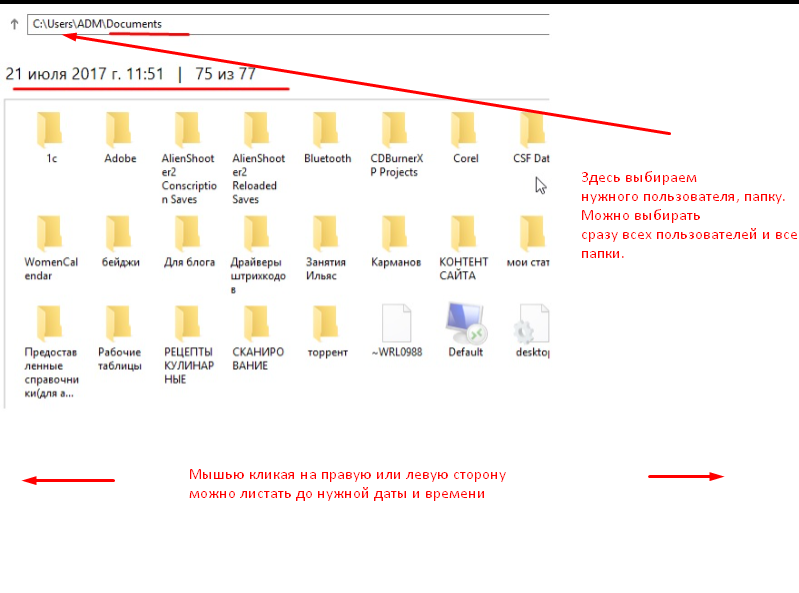

Я обрадовался и сразу полез конечно же в «Документы» и «Рабочий стол».

И увидел, что файлы не зашифрованы. Ура! «Спасибо Зеленый Стрелочка! Процесс пошел. Файлы восстановлены. Компьютер вылечен от вирусов. Настройки безопасности сделаны. Что еще осталось сделать?

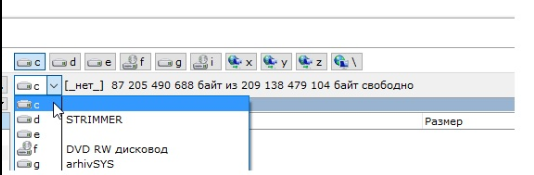

Надо еще удалить зашифрованные файлы. Мало ли что… Но их очень, очень много. Как их быстро найти и удалить? Я давно пользуюсь файловым менеджером Total Comander. На мой вкус — нет лучше. Тот, кто начинал с Far Manager меня поймет. Tonal умеет быстро искать файлы, и многое другое. Будем поочередно чистить диски.

Начнем с системного раздела, выберем его кликом мыши или из ниспадающего списка в левом верхнем углу:

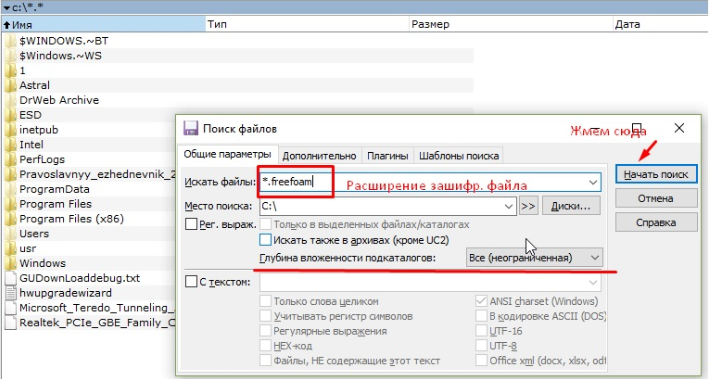

Нажимаем на клавиатуре одновременно Alt + F7. Это мы вызвали панель поиска файлов.

Можно искать по имени. Можно как угодно. Но мы будем по маске.То есть Указываем через звездочку и точку расширение зашифрованного файла *.freefoam(у вас «автор» может быть другой, другим будет и расширение). Этим мы указали, что ВСЕ файлы с таким расширением нужно искать. Место поиска «С:». Можно так же и указать в этой панели все разделы, не только «С:». Нажимаем «Начать поиск».

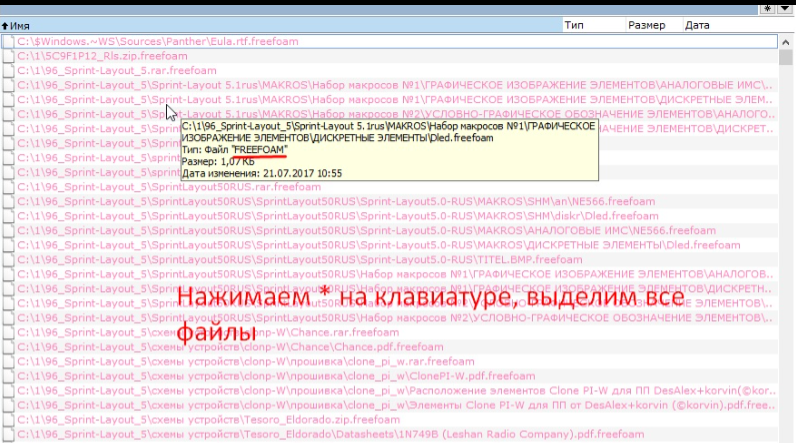

Поиск окончен. Дальше нажимаем «Файлы на панель».

Нажатием «звездочки» на боковой клавиатуре, выделяем розовым все файлы в панели. Чтобы удалить файлы в корзину нажимаем F8 или Del:

Вычистили как пылесосом весь оставшийся зашифрованный мусор. Пусть лежит в корзине пока. Потом удалю. Таким же образом я поочередно вычистил все разделы примерно минут за сорок. У меня много чего зашифровалось.

Но, мне повезло, потому что бывает и хуже. Эта новая функция меня буквально спасла. Не знаю точно, влияет ли включение теневых копий на эту новую функцию. Похоже что да, но я специально не проверял. Как то уже не хочется:)

Напишите, если в курсе. А выводы можно сделать такие. При наличии хорошего антивируса и правильной настройке операционной системы windows 10 можно утереть нос злоумышленнику и оставить его ни с чем. Пока, друзья.

Вместо послесловия

В плане напрашивающихся выводов можно сказать только то, что единого и универсального решения по устранению последствий воздействия такого рода угроз на сегодняшний день не существует (печально, но факт – это подтверждено большинством разработчиков антивирусного ПО и специалистами в области криптографии).

Остается неясным, почему появление алгоритмов на основе 1024-, 2048- и 3072-битного шифрования прошло мимо тех, кто непосредственно занимается разработкой и внедрением таких технологий? Ведь на сегодняшний день самым перспективным и наиболее защищенным считается алгоритм AES256. Заметьте! 256! Эта система современным вирусам, как оказывается, и в подметки не годится. Что говорить тогда о попытках расшифровки их ключей?

Как бы то ни было, избежать внедрения угрозы в систему можно достаточно просто. В самом простом варианте следует проверять все входящие сообщения с вложениями в программах Outlook, Thunderbird и в других почтовых клиентах антивирусом сразу же после получения и ни в коем случае не открывать вложения до окончания проверки. Также следует внимательно читать предложения по установке дополнительного ПО при инсталляции некоторых программ (обычно они написаны очень мелким шрифтом или замаскированы под стандартные надстройки вроде обновления Flash Player или чего-то еще). Компоненты мультимедиа лучше обновлять через официальные сайты. Только так и можно хотя бы как-то препятствовать проникновению таких угроз в собственную систему. Последствия могут быть совершенно непредсказуемыми, если учесть, что вирусы этого типа моментально распространяются в локальной сети. А для фирмы такой оборот событий может обернуться настоящим крахом всех начинаний.

Наконец, и системный администратор не должен сидеть без дела. Программные средства защиты в такой ситуации лучше исключить. Тот же файрвол (межсетевой экран) должен быть не программным, а «железным» (естественно, с сопутствующим ПО на борту). И, само собой разумеется, что экономить на приобретении антивирусных пакетов тоже не стоит. Лучше купить лицензионный пакет, а не устанавливать примитивные программы, которые якобы обеспечивают защиту в реальном времени только со слов разработчика.

И если уже угроза в систему все же проникла, последовательность действий должна включать в себя удаление самого тела вируса, а только потом попытки дешифрования поврежденных данных. В идеале – полное форматирование (заметьте, не быстрое с очисткой оглавления, а именно полное, желательно с восстановлением или заменой существующей файловой системы, загрузочных секторов и записей).

Как избавиться от вируса шифровальщика файлов

В последнее время наиболее страшным вирусом является троян-шифровальщик файлов, распознаваемый как Trojan-Ransom.Win32.Rector, который шифрует все ваши файлы (*.mp3, *.doc, *.docx, *.iso, *.pdf, *.jpg, *.rar и т.д.). Проблема состоит в том, что расшифровать подобные файлы крайне сложно, а без определенных знаний и умений просто невозможно.

|

Все ваши документы были зашифрованы одним из криптостойких алгоритмов. Расшифровать файлы не зная уникальный для вашего ПК пароль невозможно! Не меняйте название, структуру файлов и не пробуйте расшифровывать файлы различными дешифраторами выложеными в интернете, эти действия могут привести к невозможности восстановления ваших файлов. Стоимость дешифратора для расшифровки ваших файлов составляет 0,25 BTC (Bitcoin)Ваш Bitcoin кошелек для оплаты — 1AXJ4eRhAxgjRh6Gdaej4yPGgKt1DnZwGF |

Раньше единственным спасением от этого вируса было удаление всех зараженных файлов и восстановление их из резервной копии, хранящейся на внешнем диске или флешке. Однако, поскольку мало кто делает резервные копии, и тем более, регулярно их обновляет, информация просто терялась. Варианты заплатить «шифровальщикам» за расшифровку ваших файлов в подавляющем большинстве заканчиваются потерей денег и являются просто разводом на деньги.

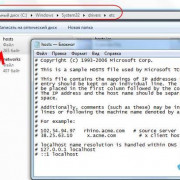

Сейчас антивирусные лаборатории разрабатывают способы и программы избавиться от этого вируса. Лабораторией Касперского разработана утилита – RectorDecryptor, позволяющая расшифровывать зараженные файлы. По этой ссылке вы можете скачать программу RectorDecryptor. Затем надо ее запустить, нажать кнопку «Начать проверку», выбрать зашифрованный файл, после чего программа автоматически расшифрует все зашифрованные файлы подобного типа. Файлы восстанавливаются в тех же папках, где были зашифрованные файлы. После этого надо удалить зашифрованные файлы. Проще всего это сделать следующей командой, набранной в командной строке: del «d:\*.AES256″ /f /s (где вместо AES256 должно быть расширение вашего вируса). Также необходимо удалить файлы писем злоумышленников, распиханные по всему компьютеру. Сделать это можно следующей командой: del»d:\РаСшИфроваТь_ФайЛы.html» /f /s набранной в командной строке.

Предварительно необходимо обезопасить компьютер от возможности распространения вируса. Для этого необходимо очистить подозрительные запускаемые файлы в автозагрузке, деинсталлировать подозрительные программы, очистить временные папки и кэши браузеров (можно воспользоваться для этого утилитой CCleaner).

Однако, надо заметить, что данный способ расшифровки может помочь только тем, чей вирус уже обработан лабораторией Касперского и включен в перечень, находящийся в утилите RectorDecryptor. Если это новый вирус, еще не включенный в перечень обезвреженных вирусов, то вам придется отправлять свои зараженные файлы для расшифровки в лаборатории Касперского, Dr.Web, или Nod32 или восстанавливать их из резервной копии (что гораздо проще).

Если действия по обезвреживанию ваших вирусов и лечению компьютера представляют определенную сложность, то чтобы не навредить еще больше, или порушить операционную систему, (что может привести к полной переустановке Windows), лучше обратиться к специалисту, который сделает это профессионально. Современные средства позволяют все эти действия провести удаленно в любой точке земного шара, где есть подключение к интернету.

Первое средство для устранения угрозы

Таков по своей природе вирус-шифровальщик. Как вылечить и расшифровать файлы после воздействия угрозы? Да никак, если нет подручных средств, которые тоже не всегда помогают. Но попытаться можно.

Предположим, что в системе появился вирус-шифровальщик. Как вылечить зараженные файлы? Для начала следует произвести углубленное сканирование системы без применения технологии S.M.A.R.T., которая предусматривает обнаружение угроз исключительно при повреждении загрузочных секторов и системных файлов.

Желательно не использовать имеющийся штатный сканер, который уже пропустил угрозу, а применить портативные утилиты. Оптимальным вариантом станет загрузка с диска Kaspersky Rescue Disk, которая может стартовать еще до начала работы операционной системы.

Но это всего половина дела, поскольку таким образом можно избавиться только от самого вируса. А вот с дешифратором будет сложнее. Но об этом чуть позже.

Есть еще одна категория, под которую попадают вирусы-шифровальщики. Как расшифровать информацию, будет сказано отдельно, а пока остановимся на том, что они могут совершенно открыто существовать в системе в виде официально установленных программ и приложений (наглость злоумышленников не знает предела, поскольку угроза даже не пытается маскироваться).

В этом случае следует использовать раздел программ и компонентов, где производится стандартное удаление

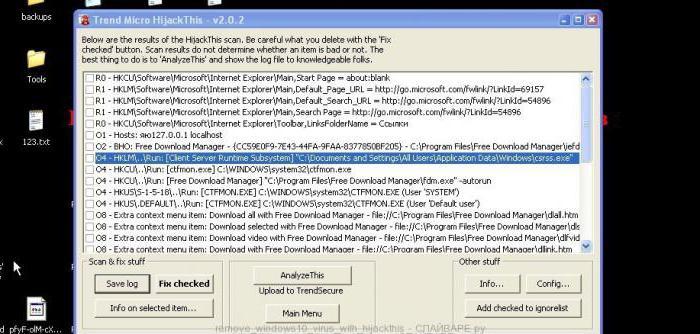

Однако нужно обратить внимание и на то, что стандартный деинсталлятор Windows-систем полностью все файлы программы не удаляет. В частности, вирус-шифровальщик ransom способен создавать собственные папки в корневых директориях системы (обычно это каталоги Csrss, где присутствует одноименный исполняемый файл csrss.exe)

В качестве основного местоположения выбираются папки Windows, System32 или пользовательские директории (Users на системном диске).

Кроме того, вирус-шифровальщик No_more_ransom прописывает в реестре собственные ключи в виде ссылки вроде бы на официальную системную службу Client Server Runtime Subsystem, что многих вводит в заблуждение, поскольку эта служба должна отвечать за взаимодействие клиентского и серверного ПО. Сам ключ располагается в папке Run, добраться до которой можно через ветку HKLM. Понятно, что удалять такие ключи нужно будет вручную.

Чтобы было проще, можно воспользоваться утилитами вроде iObit Uninstaller, которые производят поиск остаточных файлов и ключей реестра автоматически (но только при условии, что вирус в системе виден как установленное приложение). Но это самое простое, что можно сделать.

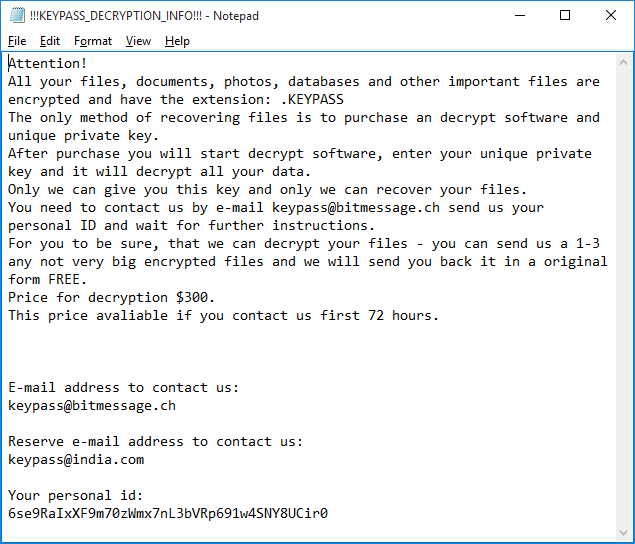

Пленных не брать, незашифрованных не оставлять

В выборе файлов-«заложников» KeyPass тоже непритязателен. Если многие шифровальщики предпочитают портить документы с определенными расширениями, то этот обходит стороной только несколько папок, обозначенных в его «черном списке». Все остальное содержимое компьютера он превращает в абракадабру с расширением .KEYPASS. На самом деле он шифрует файлы не целиком, а только первые пять мегабайт в самом начале каждого из них, но легче от этого не становится.

В «обработанных» директориях зловред оставляет записку в формате .TXT, в которой его авторы на не очень грамотном английском требуют приобрести специальную программу и индивидуальный ключ для восстановления файлов. Чтобы жертва могла убедиться, что не потратит деньги впустую, ей предлагают отправить злоумышленникам от одного до трех небольших файлов, которые те обещаются расшифровать бесплатно.

Интересная особенность: если на момент начала работы зловреда компьютер по каким-то причинам не был подключен к Интернету, то KeyPass не сможет получить от командного сервера персональный ключ шифрования. Тогда он использует записанный прямо в коде программы ключ, то есть расшифровать файлы в этом случае можно без каких-либо проблем – за ключом далеко ходить не надо. В остальных случаях так легко не отделаться – несмотря на довольно простую реализацию шифрования, ошибок мошенники не допустили.

В известных нам случаях зловред действовал автоматически, однако его авторы предусмотрели возможность ручного управления. Они явно рассчитывают на то, что KeyPass можно распространять и вручную, то есть планируют использовать его для таргетированных атак. Если злоумышленник получает возможность подключиться к компьютеру жертвы удаленно и загрузить туда шифровальщик, то по нажатии специальной клавиши он может вызвать специальную форму. В ней он может поменять параметры шифрования, в том числе список папок, которые KeyPass не трогает, а также текст записки и индивидуальный ключ.

Как не бояться шифровальщиков

Поскольку программу для расшифровки файлов, попорченных вымогателем KeyPass, пока не разработали, то единственный способ от него защититься – не допустить заражения. Да и в любом случае проще сразу подстраховаться, чем потом долго и мучительно разгребать последствия – так тратится куда меньше сил и нервов. Поэтому мы рекомендуем несколько простых мер по защите от шифровальщиков, которые подходят в том числе и против KeyPass:

- Не скачивайте неизвестные программы с сомнительных сайтов и не переходите по ссылкам, если они вызывают у вас хотя бы малейшие подозрения. Это поможет вам избежать большей части зловредов, гуляющих по Сети.

- Обязательно делайте резервные копии важных файлов. О том, как, куда и как часто надо делать бекапы, вы можете узнать из вот этого поста.

Что такое вирус-шифровальщик

Угроза такого типа использует стандартные и нестандартные алгоритмы шифрования файлов, которые полностью изменяют их содержимое и блокируют доступ. Например, открыть текстовый зашифрованный файл для чтения или редактирования, равно как и воспроизвести мультимедийный контент (графика, видео или аудио), после воздействия вируса будет абсолютно невозможно. Даже стандартные действия по копированию или перемещению объектов оказываются недоступными.

Сама программная начинка вируса является тем средством, которое шифрует данные таким образом, что восстановить их исходное состояние даже после удаления угрозы из системы не всегда бывает возможно. Обычно такие вредоносные программы создают собственные копии и оседают в системе очень глубоко, поэтому вирус-шифровальщик файлов бывает удалить полностью невозможно. Деинсталлируя основную программу или удаляя основное тело вируса, пользователь не избавляется от воздействия угрозы, не говоря уже о восстановлении зашифрованной информации.

Как расшифровать файлы и удалить вирус

После того как вирус оказался на вашем компьютере и вы увидели на экране код, который требуется отправить на определенный адрес, чтобы получить дешифратор, не стоит этого делать. Первым делом перепишите этот код на листок бумаги, поскольку новый созданный файл может также подвергнуться шифровке. После этого можно закрывать информацию от разработчиков вируса и постараться найти в интернете способ, как избавиться от шифровальщика файлов в вашем конкретном случае. Ниже мы приведем основные программы, которые позволяют удалить вирус и расшифровать файлы, но их нельзя назвать универсальными, и создатели антивирусного обеспечения регулярно расширяют список решений.

Как удалить дешифратор Trojan Ransom

Избавиться от вируса, шифрующего файлы, довольно просто с помощью бесплатных версий антивирусов. Хорошо с вирусами, шифрующими файлы, справляются 3 бесплатных программы:

Избавиться от вируса, шифрующего файлы, довольно просто с помощью бесплатных версий антивирусов. Хорошо с вирусами, шифрующими файлы, справляются 3 бесплатных программы:

- Malwarebytes Antimalware;

- Dr.Web Cure It ;

- Kaspersky Internet Security.

Отмеченные выше приложения полностью бесплатные или имеют пробные версии. Рекомендуем воспользоваться решением от Dr.Web или Kespersky после того, как вы проверите систему при помощи Malwarebytes Antimalware. Лишний раз напомним, что устанавливать 2 или более антивирусов на компьютер одновременно не рекомендуется, поэтому перед установкой каждого нового решения необходимо удалить предыдущее.

Как расшифровать файлы после действий вируса

Как мы отмечали выше, идеальным решением проблемы в данной ситуации станет подбор инструкции, которая позволяет справиться конкретно с вашей проблемой. Такие инструкции, чаще всего, размещены на сайтах разработчиков антивирусов. Ниже мы приведем несколько актуальных антивирусных утилит, которые позволяют справиться с различными видами «троянов» и другими типами шифровальщиков.

- Kaspersky RannohDecryptor. Утилиту бесплатно можно установить с официального сайта разработчиков. Она предназначена для расшифровки файлов после действий «троянов» Win32.Rannoh, Win32.Aura, Win32.Rakhni, Win32.Fury и некоторых других вариантов вируса;

- Kaspersky XoristDecryptor. Расшифровывает на компьютере пользовательские файлы после «трояна» Win32.Xorist и некоторых его разновидностей;

- Dr.Web. На сайте данного антивируса можно найти утилиты, которые расшифруют файлы после действий множества вирусов, в том числе Encoder.741 – одного из самых распространенных шифровальщиков файлов;

- Decryptcryptolocker.com. После действий вируса CryptoLocker данный сайт позволяет расшифровать файлы. Чтобы получить код дешифрации, необходимо один из зашифрованных файлов загрузить создателям сайта, он будет проанализирован, и в ответ вы получите код.

Выше приведена лишь малая часть антивирусных утилит, которые позволяют расшифровать зараженные файлы. Стоит отметить, что если вы постараетесь просто изменить расширение файла, стремясь вернуть данные, они, наоборот, будут потеряны навсегда – этого делать не стоит.

Процесс шифрования файлов в некоторых случаях можно успеть заметить и прервать (удалив шифрующий вирус из списка активных задач или срочно выключив компьютер), но после этого в любом случае придется бороться с последствиями из-за части зашифрованных данных.