Вместо папок и файлов на флешке появились ярлыки решение проблемы

Содержание:

- Типы вируса

- Метод I Инструмент Removal Tool

- На флешке появились ярлыки вместо файлов

- Папки на флешке стали ярлыками

- Удаление вируса-блокера с помощью лечащих утилит

- Первые действия

- Удалить вирус

- Шаг 4 Удаление скрытых файлов флешки

- Лечение вируса от читателя Способ не работает. Ред. от 02.10.2015

- Удаление вируса с накопителя

- Удаляем вирусы и восстанавливаем папки на флешке

- Лечение вируса

- Профилактика

- Программа Autoruns

Типы вируса

Вирус, связанный с ярлыками делится на два типа: когда вместо самого диска появляется ярлык

и когда все папки и файлы превращаются в ярлыки

.

1 тип: Вместо папок и файлов ярлыки

Первый тип является довольно распространенным — все ваши файлы и папки становятся скрытыми, а вместо них отображаются ярлыки. Это сочетание типов вирусов Trojan и Worm. Но самое неприятное, и возможно опасное в том, что у вас не будет никаких вариантов, кроме как кликнуть на ярлык, чтобы открыть файлы и папки, при этом одновременно запустив вирус в действие, который сразу же начнет свою работу для своих зловредный целей.

2 тип: Ярлык диска

Это чистый троянец. Он объединяет все имеющиеся файлы на портативных устройствах (на флешке) и помещает их в одну скрытую папку. Затем он создает ярлык самой флешки, и так же, как и в первом варианте, у вас будет доступ к файлам и папкам только через этот ярлык, который одновременно запустит и вирус. А тот в свою очередь начнет заниматься своими грязными делишками, возможно даже установку вредоносного ПО, который будет шпионить за вами и красть ваши данные.

Метод I Инструмент Removal Tool

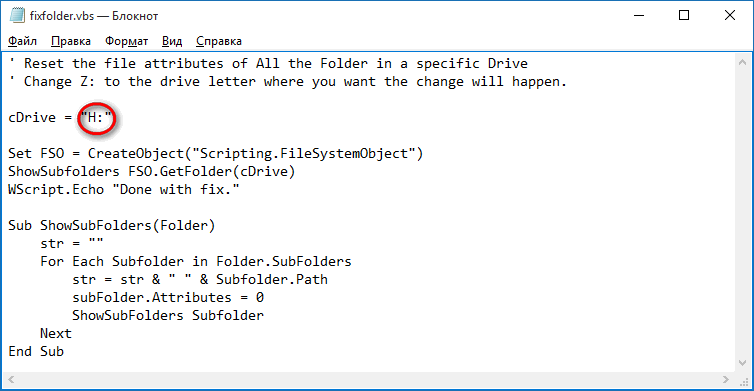

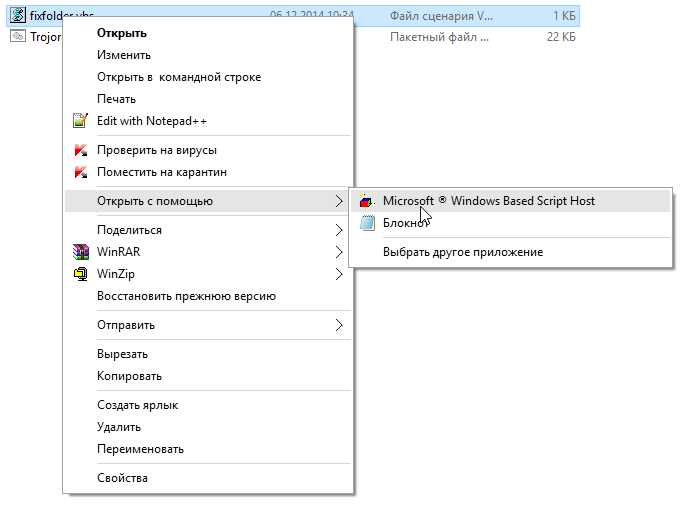

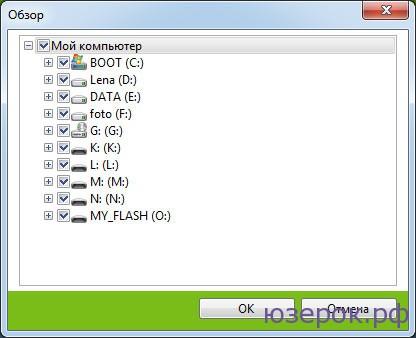

Во-первых, скачайте архив, содержащий 2 файла: Trojorm Removal Tool и Fixfolder . Сразу же после загрузки, извлеките два файла с помощью Winrar или любого другого архиватора и скопируйте их на флешку. Далее запустите сначала «Trojorm Removal Tool» и следуйте инструкциям в командной строке. Затем откройте файл «Fixfolder» с помощью блокнота и измените H: в соответствии с буквой вашей зараженной флешки (к примеру D:, F:, G: и т.д.).

Сохраните файл после редактирования и запустите его двойным щелчком мыши. Или нажмите правой кнопкой мыши > Открыть с помощью и выберите «Microsoft Windows Based Script Host». После этого ярлыки должны исчезнуть а все нужные (скрытые до этого) файлы появиться.

На флешке появились ярлыки вместо файлов

Такой вирус может проявлять себя по-разному:

- папки и файлы превратились в ярлыки;

- часть из них вообще исчезла;

- несмотря на изменения, объем свободной памяти на флешке не увеличился;

- появились неизвестные папки и файлы (чаще с расширением «.lnk»).

Прежде всего, не спешите открывать такие папки (ярлыки папок). Так Вы собственноручно запустите вирус и только потом откроете папку.

К сожалению, антивирусы через раз находят и изолируют такую угрозу. Но все же, проверить флешку не помешает. Если у Вас установлена антивирусная программа, кликните правой кнопкой по зараженному накопителю и нажмите на строку с предложением провести сканирование.

Если вирус удалится, то это все равно не решит проблему исчезнувшего содержимого.

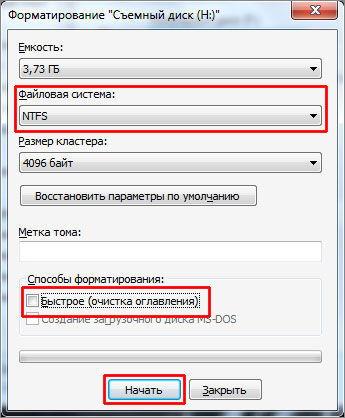

Еще одним решением проблемы может стать обычное форматирование носителя информации. Но способ этот довольно радикальный, учитывая что Вам может понадобиться сохранить данные на ней. Поэтому рассмотрим иной путь.

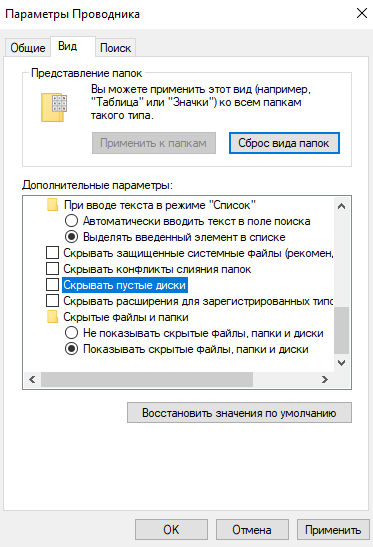

Шаг 1: Делаем видимыми файлы и папки

Скорее всего, часть информации вообще будет не видна. Так что первым делом нужно заняться этим. Вам не понадобится никакое стороннее ПО, так как в данном случае можно обойтись и системными средствами. Все, что Вам нужно сделать, заключается вот в чем:

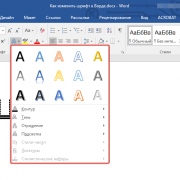

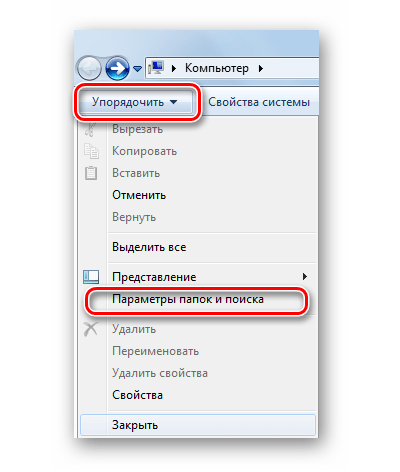

- В верхней панели проводника нажмите «Упорядочить» и перейдите в «Параметры папок и поиска».

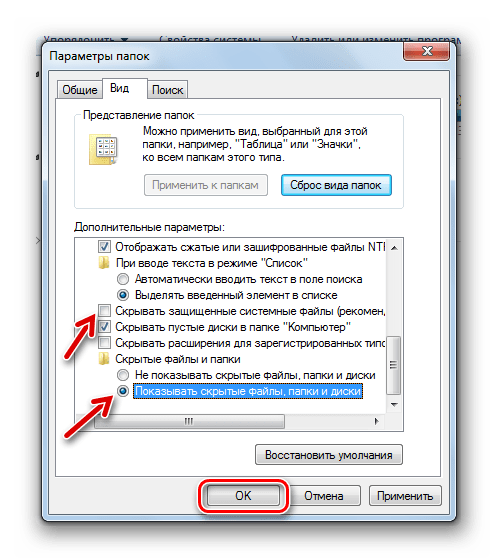

Откройте вкладку «Вид».

В списке снимите галочку с пункта «Скрывать защищенные системные файлы» и поставьте переключатель на пункте «Показывать скрытые файлы и папки». Нажмите «ОК».

Теперь все, что было скрыто на флешке, будет отображаться, но иметь прозрачный вид.

Не забудьте вернуть все значения на место, когда избавитесь от вируса, чем мы и займемся далее.

Шаг 2: Удаляем вирус

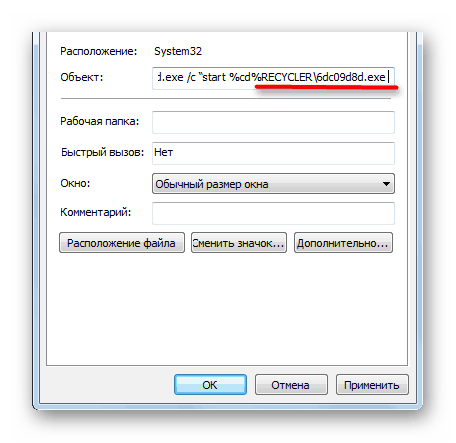

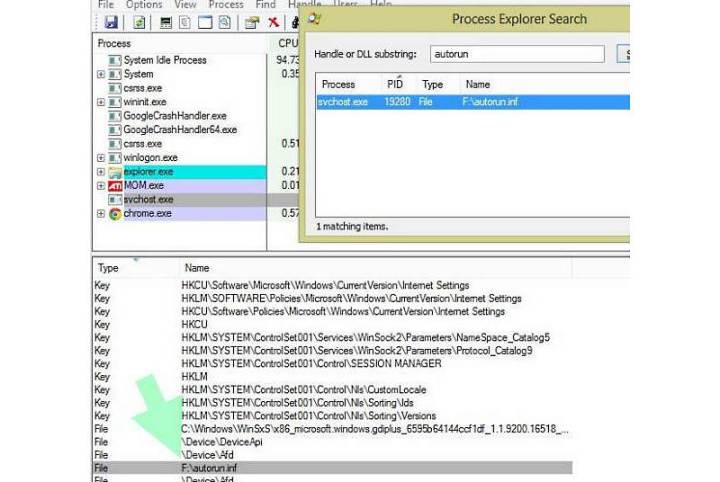

Каждый из ярлыков запускает файл вируса, а, следовательно, «знает» его расположение. Из этого и будем исходить. В рамках данного шага сделайте вот что:

Кликните по ярлыку правой кнопкой и перейдите в «Свойства».

Обратите внимание на поле объект. Именно там можно отыскать место, где хранится вирус

В нашем случае это «RECYCLER\5dh09d8d.exe», то есть, папка RECYCLER, а «6dc09d8d.exe» – сам файл вируса.

Удалите эту папку вместе с ее содержимым и все ненужные ярлыки.

Шаг 3: Восстанавливаем нормальный вид папок

Осталось снять атрибуты «скрытый» и «системный» с Ваших файлов и папок. Надежнее всего воспользоваться командной строкой.

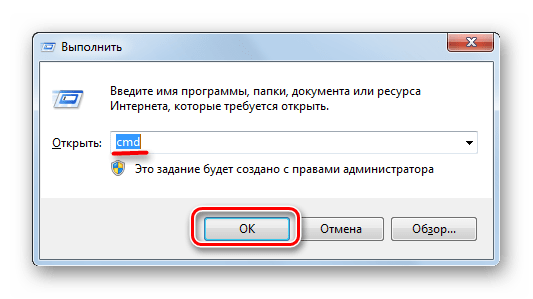

- Откройте окно «Выполнить» нажатием клавиш «WIN» + «R». Введите туда cmd и нажмите «ОК».

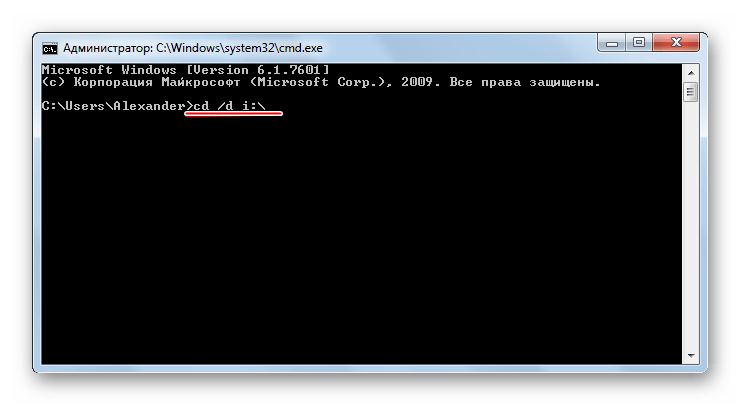

Введите

где «i» – буква, присвоенная носителю. Нажмите «Enter».

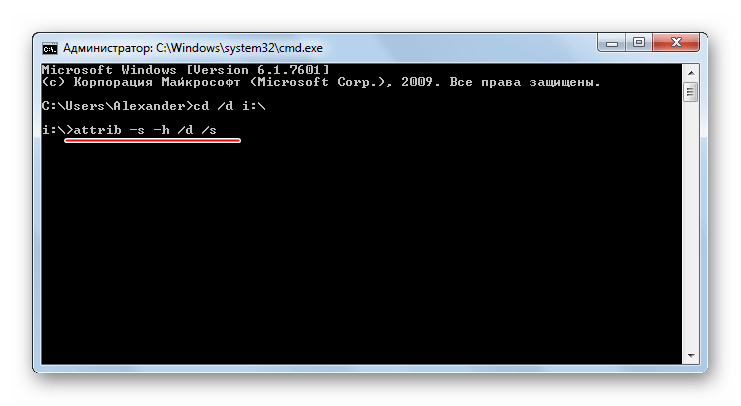

Теперь в начале строки должно появиться обозначение флешки. Введите

Нажмите «Enter».

Так сбросятся все атрибуты и папки снова станут видимыми.

Альтернатива: Использование пакетного файла

Можно создать специальный файл с набором команд, который проделает все эти действия автоматически.

-

Создайте текстовый файл. Пропишите в нем следующие строки:

Первая строка снимает все атрибуты с папок, вторая – удаляет папку «Recycler», третья – удаляет файл автозапуска, четвертая – удаляет ярлыки.

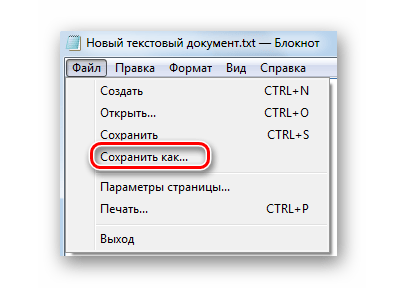

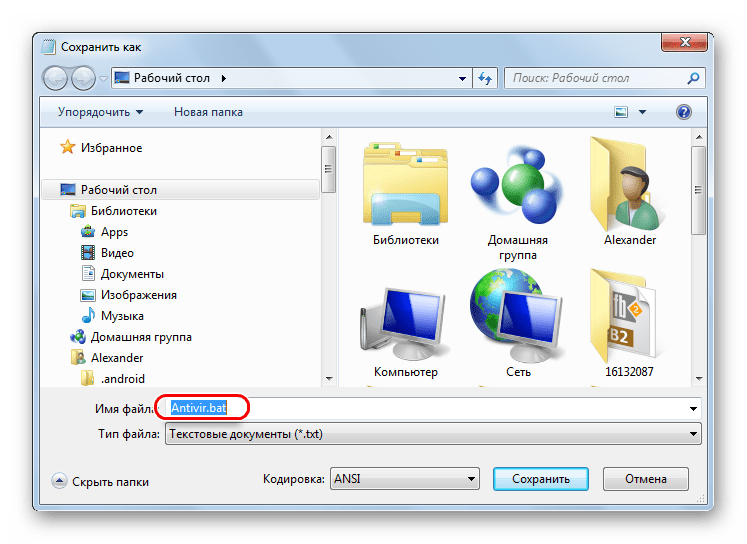

- Нажмите «Файл» и «Сохранить как».

Файл назовите «Antivir.bat».

Поместите его на съемный накопитель и запустите (щелкните мышкой дважды по нему).

При активации этого файла Вы не увидите ни окон, ни строки состояния – ориентируйтесь по изменениям на флешке. Если на ней много файлов, то возможно, придется подождать 15-20 минут.

Что делать, если через некоторое время вирус снова появился

Может случиться так, что вирус снова себя проявит, при этом флешку Вы не подключали к другим устройствам. Напрашивается один вывод: вредоносное ПО «засело» на Вашем компьютере и будет заражать все носители.

Из ситуации есть 3 выхода:

- Сканировать ПК разными антивирусами и утилитами, пока проблема не решится.

-

Использовать загрузочную флешку с одной из лечащих программ (Kaspersky Rescue Disk, Dr.Web LiveCD, Avira Antivir Rescue System и прочие).

- Переустановить Windows.

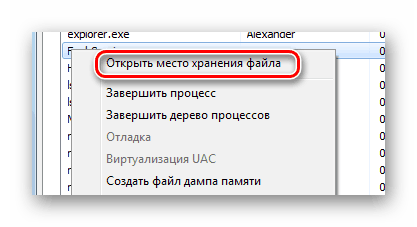

Специалисты говорят, что такой вирус можно вычислить через «Диспетчер задач». Для его вызова используйте сочетание клавиш «CTRL» + «ALT» + «ESC». Следует искать процесс с примерно таким названием: «FS…USB…», где вместо точек будут случайные буквы или цифры. Найдя процесс, можно кликнуть по нему правой кнопкой и нажать «Открыть место хранения файла». Выглядит это так, как показано на фото ниже.

Но, опять-таки он не всегда запросто удаляется с компьютера.

Выполнив несколько последовательных действий, можно вернуть все содержимое флешки в целости и сохранности. Чтобы избежать подобных ситуаций, почаще пользуйтесь антивирусными программами.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Папки на флешке стали ярлыками

Опубликовано 5 Июнь, 2011

Меня просто завалили вопросами о том, как вытащить файлы из папок, которые стали ярлыками.

Меня просто завалили вопросами о том, как вытащить файлы из папок, которые стали ярлыками.

Главное помните: когда это случилось не паникуйте, и не делайте поспешных выводов. И упаси вас бог, отформатировать флешку !!!

Все варианты достаточно просты, в данной статье я пишу каждый из них, а вы ы свою очередь выберете тот который Вам наиболее понравится.

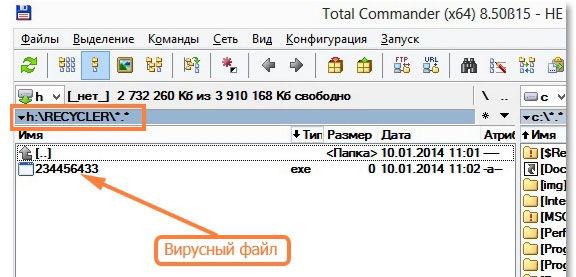

Жмем «читать полностью» и восстанавливаем ваши папки которые стали ярлыками.Немного о вирусе: Вирус ни куда не удаляет ваши папки, они как лежали на флешке так и лежат.

Просто они становятся скрытыми, т.е. им назначаются атрибуты(скрытый, архивный). Суть всех действий в том чтобы эти атрибуты снять.1. Способ первый.

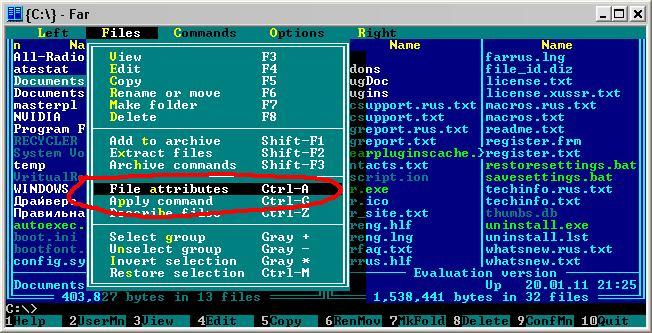

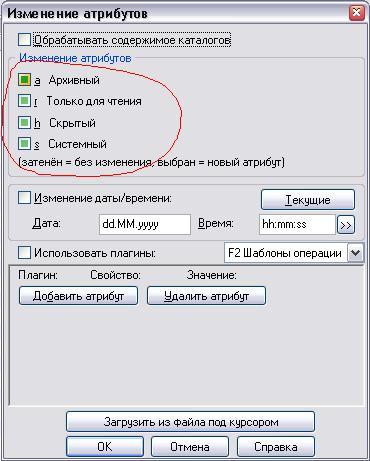

Воспользоваться файловым менеджером Total Commander или Far.FAR — открываем флешку, находим папки серого цвета. Встаем на папку, жмем F9, попадаем в меню, заходим в FILE(файл) в выпадающем списке кликаем на FILE ATTRIBUTES(Атрибуты файла) или жмем CNTR+A.

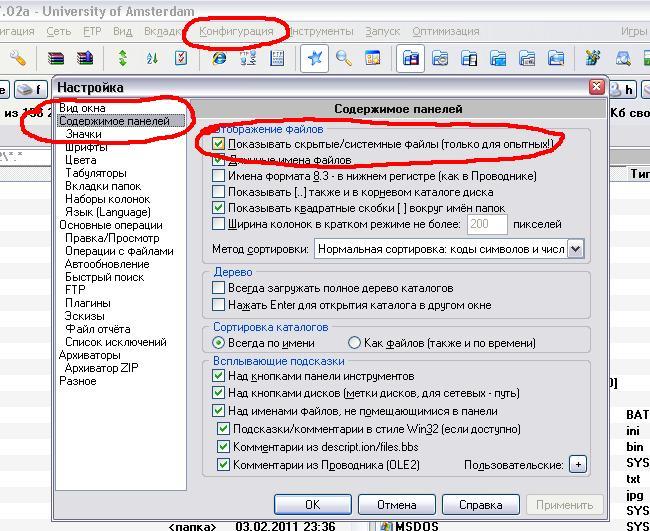

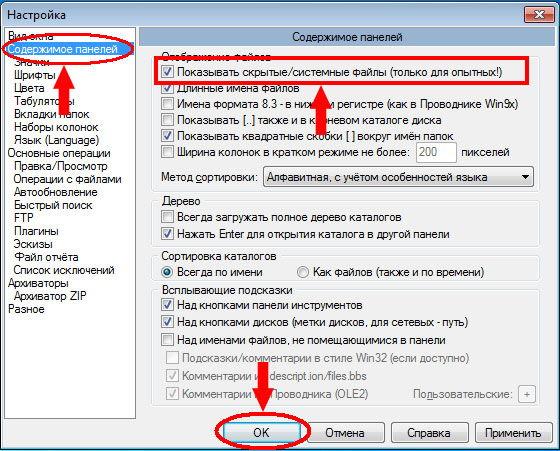

Затем просто снимаем значения скрытый(HIDDEN) и архивный(ARHIVE), и если есть то и системный(SYSTEM). Total Commander В данном менеджере надо включить отображение скрытых файлов и папок. Запускаем лезем в меню КОНФИГУРАЦИЯ, далее СОДЕРЖИМОЕ ПАНЕЛЕЙ, справа ставим галочку напротив пункта Показывать скрытые системные файлы(только для опытных) =)

Total Commander В данном менеджере надо включить отображение скрытых файлов и папок. Запускаем лезем в меню КОНФИГУРАЦИЯ, далее СОДЕРЖИМОЕ ПАНЕЛЕЙ, справа ставим галочку напротив пункта Показывать скрытые системные файлы(только для опытных) =)

Затем аналогично, переходим на флешку, видим каталоги с восклицательным знаком. Выделяем их и снимаем атрибуты. Для этого лезем в меню ФАЙЛ далее СМЕНИТЬ АТРИБУТЫ. В появившемся меню снимаем атрибуты. Второй способ: Это BAT файл вот такого содержания:

Второй способ: Это BAT файл вот такого содержания:

Кому лень создавать файл, можете загрузить бат файл прямо с блога.

После того как загрузили или создали батник положите его на флешку, запускать его нужно только с флешки. Скрытые папки и файлы должны появится.

После чего настоятельно рекомендую скинуть(скопировать) данные на диск C:\ или в другое место.

Скачать утилиту CureIT проверить компьютер выбрав ПОЛНОЕ СКАНИРОВАНИЕ.

ВНИМАНИЕ: Если место на флешке занято, а скрытых файлов и ПАПОК нет, то читаем статью»Вирус на флешке сделал папки скрытыми.«

Обновление от 07.07.2011

Как удалить заразу:

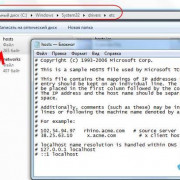

Открываем флешку смотрим куда ссылается ярлык.

В моем примере это папка WEB

Как видно зараза лежит в корзине(папка RECYCLER) на флешке. Это файл 6dc09d8d.exe. Пробуем удалить корзину. Затем снимаем все атрибуты со скрытых папок и удаляем ярлыки.

Читаем, комментируем, высказываем свое мнение. Удачи вам мои друзья, и не забывайте делать резервные копии Ваших документов.

—————————————————————————————-Комментарии пользователей:

1. был прислан 20.07.2011 от Игоря в 11:50 дп.

Он сказал как называется вирус:Это троян Backdoor.win32.ruskill

Таккже рекомендовал искать вирус в папках:

Для Win7 заходите C:\users\имя\appdata\roaming\

Для XP C:\Documents and Settings\имя\Local Settings\Application Data\

Файл будет вот такого вида ??????.exe вместо вопросов может быть все что угодно. Главное помните что exe файлов в не зараженном компе в данной папке Application Data нет.

С уважением ACID.

Удаление вируса-блокера с помощью лечащих утилит

Вирус MSE, попав на компьютер, блокирует работу Windows, при этом пользователю сообщается, что работа ОС заблокирована службой Microsoft Security Essentials из-за тех или иных нарушений. Разумеется, никакого отношения к Microsoft блокировщик не имеет, это просто вирус, созданный с целью вымогательства. Он может попасть на компьютер при обычном серфинге в сети, полностью блокируя работу ПК.

Самый простой путь удаления блокировщика – использование соответствующей лечащей утилиты с сайтов антивирусных компаний Dr.Web или Лаборатории Касперского. Зайдите на страницу, посвященную блокировщикам, скачайте лечащую программу, запишите ее на диск и запустите. Все файлы вируса будут удалены, нормальная работа ПК восстановится. Вполне эффективно удаление вируса с загрузочной флешки – в этом случае на нее записывается лечащая утилита, например, KasperskyRescuDisk10. Загрузитесь с флешки, выберите в меню пункт «Терминал». Затем введите команду windowsunlocker и в появившемся меню выберите пункт 1 – «Разблокировать Windows».

Ручное удаление MSE

Учитывая тот факт, что новые версии блокера появляются чуть ли не каждую неделю, большое значение приобретает быстрое удаление Microsoft Security Essentials. Баннер вируса удаляется вручную с таких ОС, как Виста, XP, Windows 7. Независимо от версии ОС, первым делом попробуйте загрузиться в безопасном режиме – следует нажать при старте F8 и выбрать нужный вариант загрузки. Если загрузиться удалось, откройте командную строку, введите msconfig и удалите из папки автозагрузки все подозрительные строки. Например, строки вида 321.exe, AHF73BFJD543.exe, 20392716167732583.exe и т.п. Также проверьте папки C:\WINDOWS\AppPatch, C:\Documents and Settings\All Users\Application Data – если найдете подобные файлы, удалите их.

Откройте редактор реестра командой regedit. Проверьте ветку реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\ CurrentVersion\Winlogon. Параметр Shell должен иметь значение Explorer.exe. Если оно другое, измените запись. Параметре Userinit должен содержать строку C:\WINDOWS\system32\userinit.exe. Параметр UIHost – значение logonui.exe.

В некоторых случаях хакерский софт уничтожает оригинальные файлы userinit.exe и taskmgr.exe (запуск «Диспетчера задач»). Если восстановить работу ПК не удается, замените эти файлы на их оригинальные копии, их можно скачать в сети.

Если вредоносная программа блокирует безопасный режим, выберите загрузку с поддержкой командной строки. Далее введите команду explorer.exe – у вас запустится рабочий стол. Если окно блокера не появилось, почистите систему так, как описывалось выше. Если вирус все-таки активировался, снова загрузитесь с поддержкой командной строки, с помощью команды regedit откройте редактор реестра, удалите все файлы вируса, затем перезагрузите систему.

Новые вирусы появляются постоянно, во многих случаях справиться с ними под силу только профессионалу. Он может удалить любые вредоносные программы, включая совершенно новые. Если вы не смогли восстановить работу ПК самостоятельно, позвоните нам – специалист нашей компании немедленно приедет к вам и быстро наладит ваш компьютер. Мы работаем круглосуточно, наши расценки одни из самых низких. Звоните нам прямо сейчас!

Первые действия

К сожалению, не все антивирусы могут обнаружить и удалить этот вирус. Но все же не помешает выполнить антивирусную проверку в первую очередь. Также в целях безопасности, когда вы обнаружили вирус, никогда не открывайте съемные устройства и жесткий диск с помощью автоматического запуска или через «Мой компьютер». Следуйте советам ниже:

- Не открывайте флешку с автозапуска и через Мой компьютер

- Открывать флешку или жесткий диск следует через адресную строку окна, чтобы предотвратить выполнение любого сценария. Для этого просто введите букву нужного диска и нажмите Enter.

- Следуйте инструкциям в статье .

Эти советы помогут вам предотвратить распространения вируса и заражение компьютера, к примеру от USB флешки содержащий вирус. Кроме этого, это поможет вам отличить реальный файл от зараженного файла. Как упоминалось выше, даже самые сильные антивирусы иногда не в состоянии защитить вас от этого вида напасти. Тем не менее, я поделюсь с вами несколькими способами удалить вирус с ярлыками.

Удалить вирус

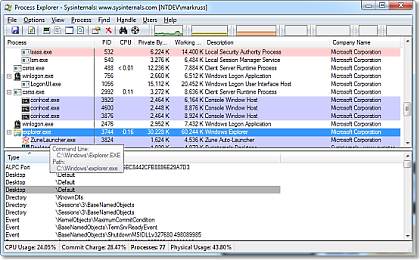

Осталось дело за малым, удалить вирус с компьютера, чтобы остановить дальнейшее распространение.

Для этого скачиваем программу Process Explorer от Майкрософт с официального сайта .

Жмем Ctrl + L

и в окне в нижней части программы ищем процесс autorun.inf

Вероятнее всего он будет находиться в ветке svchost.exe

.

Жмем правой кнопкой мыши и выбираем Close

handle

(закрываем процесс). После чего удаляме с флешки файл autofun.inf

.

Во временной папке Temp (C:\users\%username%\AppData\Local\Temp) ищем файл с необычным расширением.pif и удаляем его (можно воспользоваться поиском).

Всё, теперь вы точно удалили вирус и с флешки и с компьютера.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту – очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак – это все папки на флешке превратились в ярлыки.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки), чтобы удостовериться в наличии файлов – вот это делать совсем не стоит!Проблема в том, что в этих ярлыках записано по две команды, первая – запуск и установка вируса в ПК, вторая – открытие Вашей папки.

Как очистить флешку от таких вирусов:

Шаг 1. Отобразить скрытые файлы и папки.

Если у Вас Windows XP, то выполняем следующие действия: «Пуск-Мой компьютер-Сервис-Свойства папки-

вкладка Вид

”:

На вкладке «Вид” отыскиваем два параметра и выполняем:Скрывать защищенные системные файлы (рекомендуется) – снимаем галочку Показывать скрытые файлы и папки – устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: ”Пуск-Панель Управления- Параментры папок-

вкладка Вид

”.

Шаг 2. Очистка флешки от вирусов.

Зараженная флешка выглядит так, как показано на рисунке ниже:

%windir%\system32\cmd.exe /c «start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe — папка на флешке и вирус в ней.

Удаляем его вместе с папкой – теперь клик по ярлыку не опасен (если вы до этого не успели его запустить).

Шаг 3. Восстановление прежнего вида папок.

Папки у нас прозрачные – это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 способа:

Открываем «Пуск”-Пункт «Выполнить”-Вводим команду CMD-нажимаем ENTER.

Откроется черное окно командной строки в ней нужно ввести команды:

cd /d f:\ нажать ENTER, где f:\ – это буква нашей флешки (может отличатся от примера) attrib -s -h /d /s нажать ENTER – эта команда сбросит атрибуты и папки станут видимыми.

Второй вариант – создать текстовый файл в корне флешки. Записать команду attrib -s -h /d /s

в него, переименовать файл в 1.bat, поместить в корень флэшки и запустить его. После его запуска появится черное окошко, не закрывайте его, а подождите и все не восстановится. После этого можно удалить ярлыки папок.

В случае, если у Вас не получается создать такой файл – Вы можете скачать: Bat файл для смены атррибутов (.zip) . Если файлов много, то возможно потребуется время на выполнение команды.

После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Еще один вариант файла.bat:

|

:lableclsset /p disk_flash=»Vvesti buky flash drive: «cd /D %disk_flash%:if %errorlevel%==1 goto lableclscd /D %disk_flash%:del *.lnk /q /fattrib -s -h -r autorun.*del autorun.* /Fattrib -h -r -s -a /D /Srd RECYCLER /q /sexplorer.exe %disk_flash%: |

Шаг 4 Удаление скрытых файлов флешки

Скрытые файлы есть практически на любой флешке.

Причина, почему вы их не видите, заключаются в настройках ОС.

Для активации опции отображения скрытых папок, файлов и ярлыков выполните такие действия:

- Кликните правой кнопкой на иконке системного проводника и перейдите в окно его свойств;

- Далее перейдите во вкладку «Вид»;

- В конце списка найдите и отметьте поле «Показывать скрытые файлы, папки, диски» и сохраните изменения.

Рис.11 – настройка отображения скрытых файлов

Теперь вы всегда будете видеть всё скрытое содержимое в окне USB-накопителя и во всей ОС. Файлы можно легко просканировать антивирусом или сразу удалить.

Лечение вируса от читателя Способ не работает. Ред. от 02.10.2015

Ситуация выглядит так: на флешке были папки, но они чудесным образом превратились в ярлыки, т.е. в файлы с расширением lnk. При попытке открыть такой файл появляется сообщение:

В данном случае «Q» — это имя съемного диска (флешки), у вас оно может быть другое. Ярлык направляет нас в папку с исполняемым файлом (расширение exe), которые является вирусом.

Что именно произошло: в результате действия вируса, всем папкам были присвоены атрибуты «системный» и «скрытый», т.е. они остались на флешке, но мы их не можем увидеть используя графический интерфейс Windows. Вместо папок появились ярлыки с одноименными названиями ведущими на файл с вирусом.

Удаление вируса с накопителя

В связи с возникшей ситуацией правильным вариантом будет успокоиться, сконцентрировать внимание и направить все усилия на изучение информации, как удалить вирус с флешки. Тем более, что ничего сложного в последующих действиях нет, и убрать вирус с флешки сможет даже новичок, а вслед за этим успешно отобразить скрытые файлы

Способы удаления

Чтобы очистить USB-накопитель от вирусного кода, лучше всего воспользоваться компьютером, на котором установлена мощная защита. Хорошо, если этот антивирусник является платной версией, поскольку в этом случае можно быть уверенным в том, что антивирусные базы в нём будут актуальными, в связи с этим такой антивирусник легко справиться с любым вредоносным файлом.

Имея в распоряжении такой отличный антивирусник понять, как убрать вирус с флешки, будет совершенно просто, поскольку процесс практически будет происходить автоматически, лишь с небольшим участием пользователя.

USB-накопитель следует вставить в USB-разъём, антивирусник моментально предложит проверить накопитель, пользователю остаётся только с этим согласиться. Все остальные действия антивирусная программа будет совершать самостоятельно, отображая на экране результат своей работы.

Антивирусная программа сама сможет удалить скрытые вирусы. Флешки после такой чистки будут вновь «здоровы» и работоспособны.

Опытные пользователи могут удалить вредоносный файл с флешки вручную. Такая тактика особенно приветствуется, когда рядом нет компьютера с мощным антивирусником с обновлёнными ативирусными базами.

Чтобы ликвидировать вредоносный файл вручную, пользователь должен первоначально отобразить скрытые файлы, поскольку файл исполнения как раз находится в таком статусе.

Чтобы отобразить скрытые файлы, следует открыть «Панель управления», перейти во вкладку «Свойства папки», затем «Вид», среди перечисленных опций следует найти и установить галочку на «Показывать скрытые файлы и папки». Теперь пользователь сможет увидеть всё то, что вирус попытался скрыть. На USB-накопителе будут находиться RECYCLED и RECYCLER, если внутри их имеется файл с расширением exe, его следует уничтожить, поскольку он и является вредоносным файлом.

Ещё одним вариантом удаления вредоносного кода является процесс форматирования, однако следует учесть, что после его завершения с накопителя бесследно исчезнет не только вирус и все его следы, но также и все документы.

Восстановление документов

После того как удалось успешно ликвидировать вредоносный файл, а на накопителе остались лишь документы, которые просто так не видны, поскольку они находятся в статусе скрытых файлов, важно произвести ряд несложных действий, которые позволят вернуть документам привычный вид. Проще всего воспользоваться файловым менеджером, к разряду которого относится Total Commander

Проще всего воспользоваться файловым менеджером, к разряду которого относится Total Commander.

Запустив Total Commander, следует перейти во вкладку «Конфигурация», затем «Содержимое панелей», после чего установить галочку напротив «Показывать скрытые/системные файлы».

Теперь пользователь будет видеть все свои документы. Их на этом этапе следует выделить, после чего зайти во вкладку «Файлы», затем «Изменить атрибут», в появившемся диалоговом окне снять галочки напротив «Скрытый» и «Системный». На этом борьба с вирусом и работа по восстановлению документов завершается.

Итак, пользуясь USB-накопителем, следует быть осторожным и лишний раз не подвергать её вирусному заражению

Однако, если всё-таки такое заражение случилось, важно сохранить хладнокровие и спокойно ликвидировать вредоносный объект, не позволяя ему длительный промежуток времени «хозяйничать» на USB-накопителе

Удаляем вирусы и восстанавливаем папки на флешке

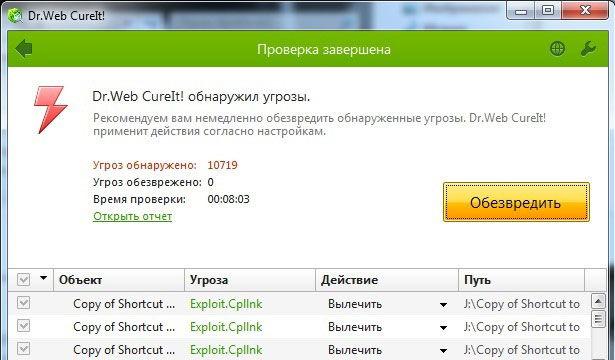

На чужом компьютере я заразил две своих флешки + мне доверили еще одну зараженную флешку, так что я попробовал восстановить папки двумя способами:

- При помощи Kaspersky Internet Security (KIS);

- При помощи утилиты Dr.Web CureIt.

Вариант 1. Заражена только флешка — используем KIS (для подготовленных пользователей)

Вы заразили флешку на чужом компьютере, а ваш компьютер чист от вирусов (или вы так думаете). Также на вашем компьютере установлен надежный антивирус.

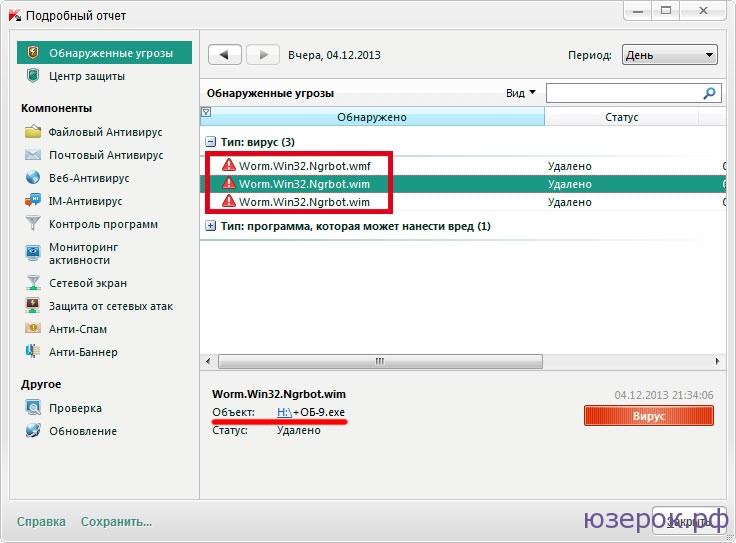

В этом случае, можно проверить флешку при помощи установленного антивируса, например при помощи Kaspersky Internet Security. При помощи KIS я проверил две зараженные флешки, вот результат проверки (кликабельно):

Результат проверки при помощи KIS 2013

Найдены две разновидности вирусов:

- Worm.Win32.Ngrbot.wmf

- Worm.Win32.Ngrbot.wim

Сами же вирусы скрываются под разными именами, например под именем «+ОБ-9.exe» — это ничто иное, как сам вирус — исполняемый файл.

К сожалению, антивирус Касперского удалил только файлы вирусов, т.е. он не удалил ярлыки и не восстановил папки. В подобных случаях удалять ярлыки нужно вручную, а затем еще сделать папки видимыми.

Сделать папки видимыми можно через командную строку (вызывается через «cmd»):

Если вы не сильны в работе с командной строкой, то воспользуйтесь вторым вариантом.

Вариант 2. Заражены флешка и компьютер — используем Dr. Web CureIt (для чайников)

Дынный вариант подходит для чайников, так как утилита Dr. Web CureIt все сделает сама:

- Удалит вирусы с флешки и компьютера;

- Удалит ярлыки, которые запускали файл вируса;

- Восстановит папки на флешке — сделает их видимыми.

Если заражение флешки произошла на вашем домашнем ПК — это может говорить о том, что есть проблемы с антивирусной защитой:

- Установлен ненадежный антивирус;

- Давно не обновлялись антивирусные базы.

Необходимо удалить вирус как с компьютера, так и с флешки. Проведите полную проверку компьютера при помощи бесплатной лечащей утилиты Dr. Web CureIt. Для этого в настройках поставьте галочку на против пункта «Мой комьпютер» — будут выбраны все диски компьютера: жесткие диски, CD-ROM и флешки.

Будем искать вирус на всех дисках

Утилита обнаружила 54 угрозы, которые были успешно обезврежены.

CureIt обнаружила и обезвредила 54 копии вируса

В лаборатории Доктор Веб, данный вирус числится как BackDoor.IRC.NgrBot.42 (у Касперского Worm.Win32.Ngrbot).

Все папки стали видимыми и теперь можно пользоваться флешкой.

Dr.Web CureIt удали вирусы, ярлыки, восстановил папки

Лечение вируса

Если антивирус не убрал этот вирус сам (почему-то некоторые антивирусы не видят его), то можно поступить следующим образом: кликаем правой клавишей мыши по ярлыку папки, созданным этим вирусом, и смотрим в свойствах, на что именно указывает этот ярлык. Как правило, это некий файл с расширением .exe, находящийся в папке RECYCLER в корне нашей флешки. Смело удаляем этот файл и все ярлыки папок. Да и саму папку RECYCLER можно также удалить.

Если на флешке присутствует файл autorun.inf, то также удалите и его — этот файл провоцирует флешку автоматически что-то запускать после того, как Вы ее вставили в компьютер.

И еще один момент: на всякий случай пройдите в папку:

Для Windows 7 C:\users\ваше имя пользователя\appdata\roaming\Для Windows XP C:\Documents and Settings\имя пользователя\Local Settings\Application Data\

И если там обнаружатся какие-либо файлы с расширением .exe, удалите их — их там быть не должно.

Кстати, если Вы не знаете, как отобразить скрытые папки, то на всякий случай вот что нужно сделать: зайдите (Windows 7 и Windows 8) в Панель управления, там выберите пункт «Параметры папок», вкладку «Вид» и ближе к концу списка установите опции, чтобы компьютер отображал и скрытые и системные файлы с папками. Желательно также убрать галочку «не отображать расширения зарегистрированных типов файлов». В итоге, на флешке Вы будете видеть и сами скрытые папки и ярлыки на них, до тех пор, пока последние не будут удалены.

Профилактика

Если на флешке вместо папок появились ярлыки, но произошло это уже не в первый раз, отличным способом обезопасить свою машину будет отключение автозагрузки со всех устройств, будь то хоть USB-накопитель, хоть жесткий диск, хоть DVD-привод.Дело в том, что при подключении любого накопителя, операционная система считывает список файлов. Это очень удобно, ведь можно настроить, чтобы при установке музыкального диска автоматически включался плеер, а если на флешке много текстовых файлов, автоматом отобразилось ее содержимое в проводнике. Вот только если в корне файловой системы устройства находится «autorun.inf», операционка игнорирует любые подобные настройки и выполняет команды, записанные в этом файле. Использовать подобное поведение ОС можно как во благо, так и во вред, чем и пользуются создатели вирусов. Получается, что сначала код вредоносной программы копируется на компьютер при помощи этого файла, а затем машина сама записывает подобные файлы на каждый новый накопитель, и файлы на флешке становятся ярлыками.Предложенный вариант профилактики отлично подойдет, если флешка часто используется на разных компьютерах. То есть вредоносный код, находящийся на чужой машине, может быть записан на накопитель, но на локальном компьютере он уже не распространится. Останется только проверить флешку антивирусными средствами и восстановить атрибуты каталогов.

- Откройте меню «Пуск» и выберите в нем «Панель управления».

- Здесь найдите пункт с говорящим названием «Автозапуск».

- Снимите флажок в чекбоксе возле строки «Использовать автозапуск для всех носителей».

Второй способ сложнее, однако его можно использовать и в том случае, если файлы на флешке становятся ярлыками, а на компьютере используется Windows XP:

- Откройте меню «Пуск» и выберите пункт «Выполнить».

- В строке открывшегося окна напечатайте «gpedit.msc» и нажмите «ОК» или «ENTER». Откроются настройки групповых политик.

- В левой части окна разверните путь «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Политика Автозапуска».

- В правой части отобразятся возможные настройки. В выпадающем меню нужно выбрать вариант «Отключить автозапуск», а затем кликнуть по кнопке «ОК».

- Изменения сохранятся, но не вступят в силу, пока компьютер не будет перезагружен. Можно обойти это ограничение.

- Откройте окно «Выполнить» и введите в него команду «gpupdate». На экране откроется командная строка с надписью «Обновление политики». Выполняться операция будет несколько минут, после закрытия окна изменения будут применены.

Программа Autoruns

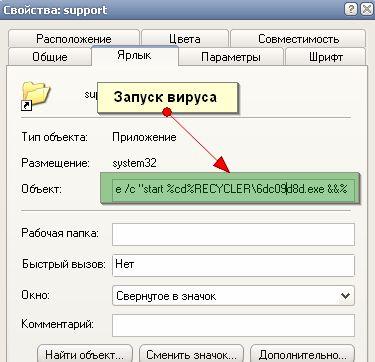

Особенностью программы является то, что она не требует инсталляции, что превращает ее в прекрасный инструмент по борьбе с вредоносными программами. После скачивания архива с программой, мы распаковываем autoruns в любую папку, заходим в каталог с программой и запускаем файл autoruns.exe.

После запуска программы нам откроется огромный список из запускаемых в системе программ, различных библиотек и прочих компонентов. Можно конечно потратить годик другой на изучение того, что запускается у нас в системе и выяснить, наконец: что же запускается при старте нашей операционной системы. Однако мы пойдем более простым путем. Мы доверимся своей интуиции и логике. Но прежде давайте вкратце рассмотрим программу autoruns, что же она из себя представляет. В верхней части находится главное меню, ниже расположены вкладки с непонятными названиями на английском языке. На самом деле переключение на каждую из этих вкладок откроем нам определенный раздел автозагрузки.

Так, в частности, переключение на вкладку «Services» откроет нам список запускаемых в Windows служб (небольших программ, каждая из которых отвечает за определенную функцию в системе). Переключение на вкладку «Everything» откроет нам полный список всех программ, библиотек и прочих компонентов которые автоматически запускаются при запуске операционной системы Windows. Список программы выводится в виде таблицы, где каждый столбец имеет свое название.

Autorun Entry – это, собственно, название программы или процесса, которые запускаются при запуске системы. Название нам может сказать многое. Очень большой процент вирусов носит неблагозвучные имена. Если вы в списке программ увидели нечто вроде klfdghri.exe есть смысл такое чудо снять из автозапуска.

Description – краткое описание программы, как правило здесь написано для каких целей служит данная программа.

Publisher – автор данной программы. Эта информация нередко оказывается полезной при поиске вредоносных программ. Как выясняется, многие авторы вирусов обладают своеобразным желанием прославиться, поэтому здесь может вполне оказаться псевдоним вирусописателя.

Image Path – путь на жестком диске вашего компьютера к соответствующей программе. Это также немаловажная строчка. Например если путь к найденной вами программе выглядит так: «C:\Documents and Settings\admin\Local Settings\Temp», то есть смысл задуматься о том, а полезна ли для системы программа, если она запускается из временной папки, где обычно хранится разного рода программный мусор? При тщательном просмотре нередко в данном столбце напротив название программы можно увидеть надпись «File not found», что в переводе на русский будет означать как «Файл не найден». В таких случаях также есть смысл снять программу с автозагрузки.

Сводная информация о конкретном объекте выдается при выделении программы в нижней части Autoruns (обведено красным цветом)

Чтобы снять программу с автозагрузки достаточно снять флажок напротив ее названия. Здесь хочется дать совет: будьте осторожны – записывайте все свои действия. Неумелые действия пользователя могут оказаться страшнее любого вируса.